Miestne bezpečnostné politiky v systéme Windows 10

V operačných systémoch Windows existuje veľa modulov a politík, ktoré sú súborom parametrov na konfiguráciu rôznych funkčných komponentov operačného systému. Medzi nimi je aj snap nazvaný "Local Security Policy" a je zodpovedná za úpravu ochranných mechanizmov Windows. V dnešnom článku sa budeme zaoberať zložkami spomínaného nástroja a diskutovať o ich vplyve na interakciu so systémom.

Nastavenie lokálnej politiky zabezpečenia v systéme Windows 10

Ako už viete z predchádzajúceho odseku, spomínaná politika sa skladá z niekoľkých zložiek, z ktorých každá sama získala parametre na reguláciu bezpečnosti samotného OS, používateľov a sietí pri výmene údajov. Bude logické venovať čas každej časti, takže začnime podrobnú analýzu.

Spustená "Miestna bezpečnostná politika" jedným zo štyroch spôsobov, každý z nich bude pre niektorých používateľov najužitočnejší. V článku na nasledujúcom odkaze sa môžete oboznámiť s každou metódou a vybrať si vhodnú metódu. Chceli by sme vás však upozorniť na skutočnosť, že všetky snímky, ktoré boli zobrazené dnes, boli vytvorené v samotnom okne nástroja, a nie v lokálnom editore skupinovej politiky, čo je dôvod, prečo by ste mali vziať do úvahy vlastnosti rozhrania.

Ďalšie podrobnosti: Umiestnenie lokálnej politiky zabezpečenia v systéme Windows 10

Zásady účtu

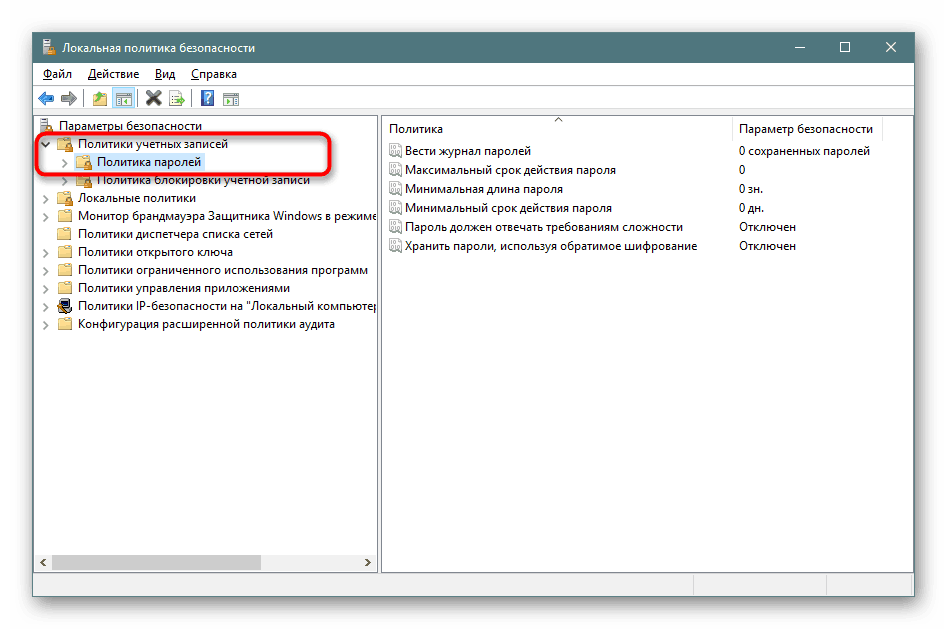

Začnime s prvou kategóriou nazvanou „Politiky účtov“ . Rozbaľte ho a otvorte časť Politika hesiel . Vpravo môžete vidieť zoznam parametrov, z ktorých každý je zodpovedný za obmedzenie alebo vykonanie akcií. Napríklad v položke „Minimum length length“ (Minimálna dĺžka hesla) zadávate počet znakov sami a v položke Minimum password age (Minimálny vek hesla) , počet dní na zablokovanie zmeny.

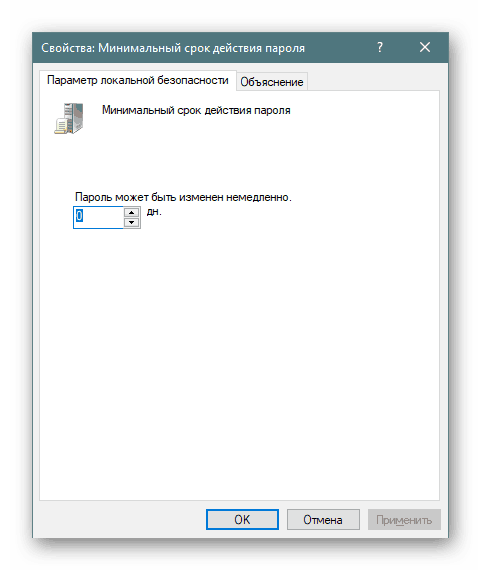

Dvojitým kliknutím na jeden z parametrov otvoríte samostatné okno s vlastnosťami. Spravidla existuje obmedzený počet tlačidiel a nastavení. Napríklad v “Minimum date expiration password” nastavíte len počet dní.

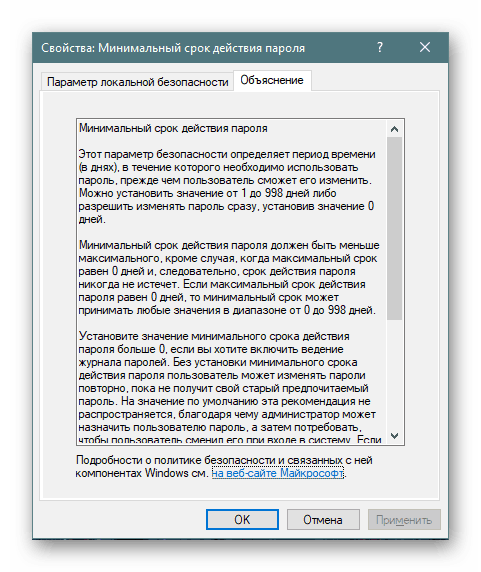

V záložke "Vysvetlenie" je podrobný popis každého parametra od vývojárov. Zvyčajne je napísané pomerne široko, ale väčšina informácií je zbytočná alebo zrejmá, takže ju možno vynechať, zdôrazňujúc len hlavné body pre seba.

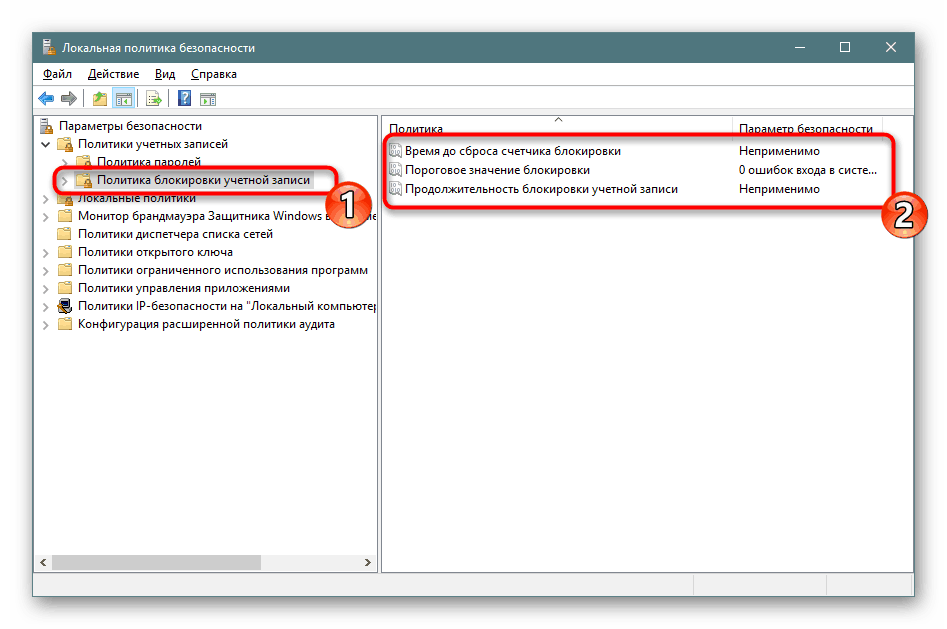

V druhom priečinku „Zásady blokovania účtov“ sú tri zásady. Tu môžete nastaviť čas, kým sa počítadlo uzamknutia vynuluje, prah blokovania (počet zadaných chýb pri zadávaní hesla) a trvanie blokovania užívateľského profilu. Ako sa nastavujú jednotlivé parametre, už ste sa naučili z vyššie uvedených informácií.

Miestne politiky

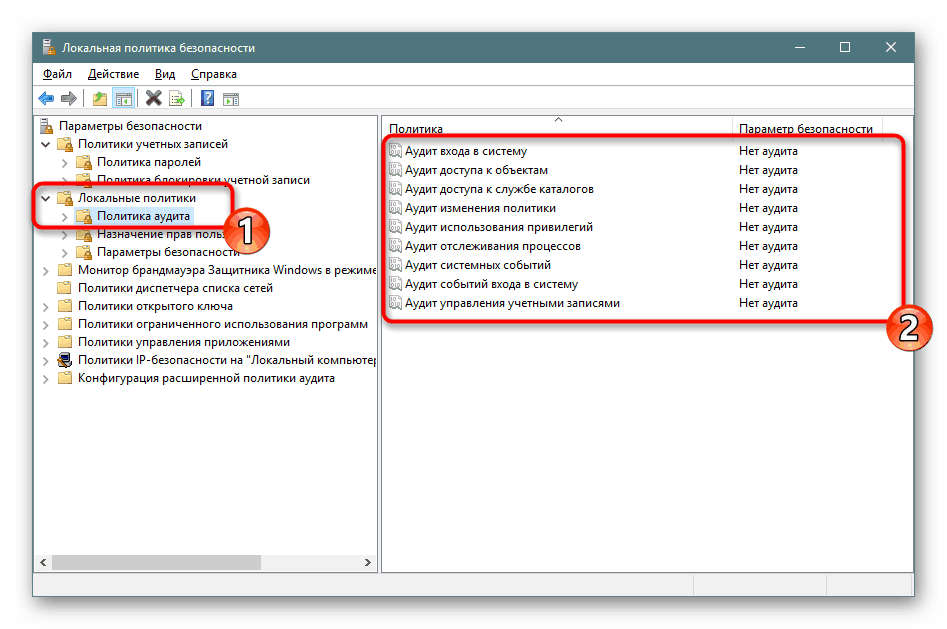

V časti „Lokálne politiky“ je niekoľko skupín parametrov rozdelených naraz, rozdelených podľa adresárov. Prvá sa nazýva "Politika auditu" . Jednoducho povedané, audit je postup sledovania činností používateľa s ich ďalším zápisom do denníka udalostí a zabezpečenia. Na pravej strane vidíte niekoľko bodov. Ich mená hovoria samy za seba, takže samostatne prebývajú na každom nedáva žiadny zmysel.

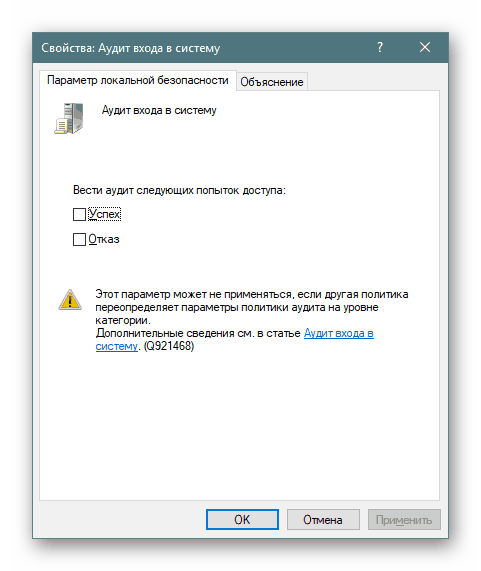

Ak je hodnota nastavená na “No audit” , akcie nebudú sledované. Vo vlastnostiach môžete vybrať z dvoch možností: „Zlyhanie“ a „Úspech“ . Zaškrtnutím jedného z nich alebo oboch naraz uložíte úspešné a prerušené akcie.

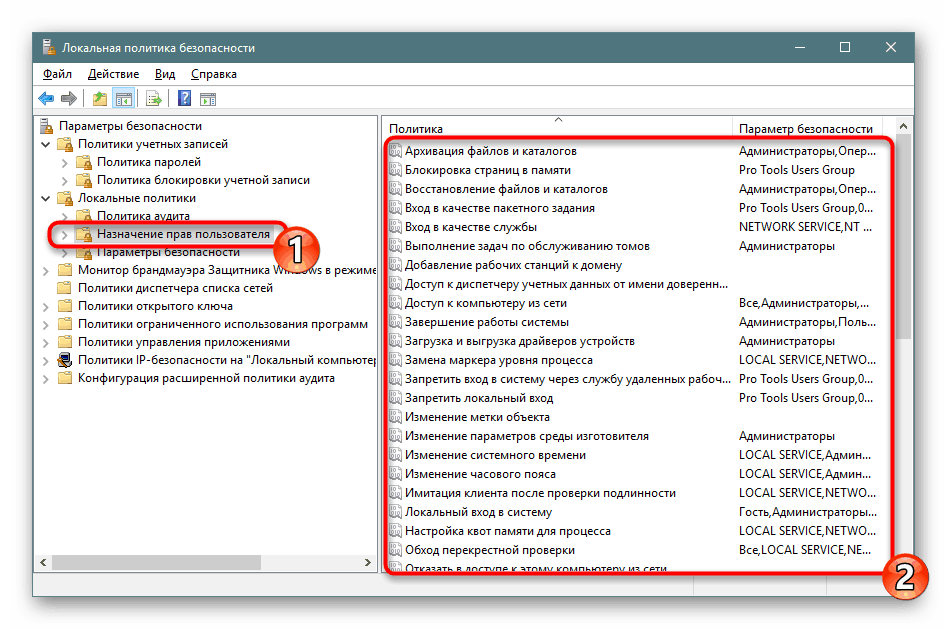

Priečinok „User Rights Assignment“ obsahuje nastavenia, ktoré umožňujú skupinám používateľov mať prístup k vykonávaniu určitých procesov, ako je napríklad prihlásenie ako služba, možnosť pripojenia na Internet, inštalácia alebo odinštalovanie ovládačov zariadení a mnoho ďalšieho. Oboznámte sa so všetkými bodmi a ich opismi sami, na tom nie je nič zložitejšie.

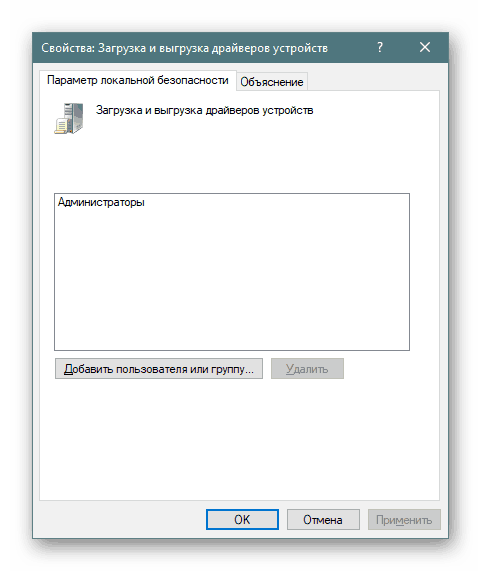

V "Vlastnosti" vidíte zoznam skupín užívateľov, ktorí môžu vykonávať danú akciu.

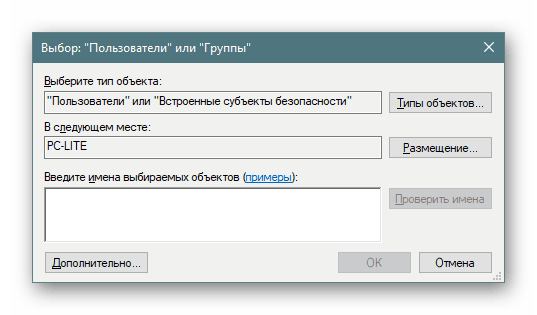

V samostatnom okne pridajte skupiny používateľov alebo iba určité účty z miestnych počítačov. Všetko, čo musíte urobiť, je určiť typ objektu a jeho umiestnenie a po reštartovaní počítača sa všetky zmeny prejavia.

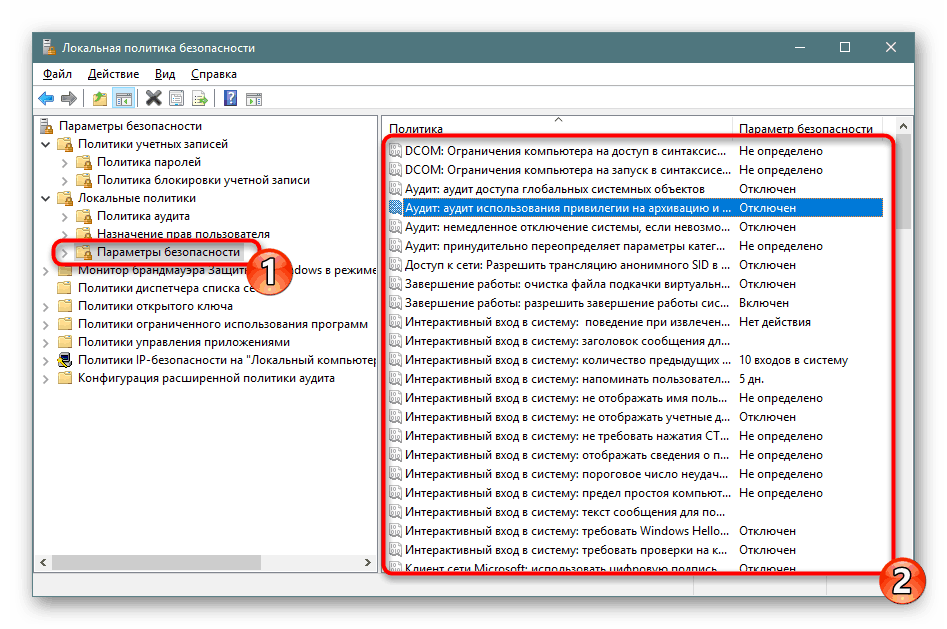

Časť „Nastavenia zabezpečenia“ je venovaná zaisteniu bezpečnosti dvoch predchádzajúcich politík. To znamená, že tu môžete nastaviť audit, ktorý vypne systém, ak nie je možné pridať príslušný záznam auditu do denníka, alebo nastaviť limit počtu pokusov o zadanie hesla. Je tu viac ako tridsať parametrov. Obvykle sa dajú rozdeliť do skupín - audity, interaktívne prihlasovanie, kontrola používateľských kont, prístup k sieti, zariadenia a bezpečnosť siete. Vo vlastnostiach môžete aktivovať alebo deaktivovať každé z týchto nastavení.

Monitor programu Windows Defender Firewall v rozšírenom režime zabezpečenia

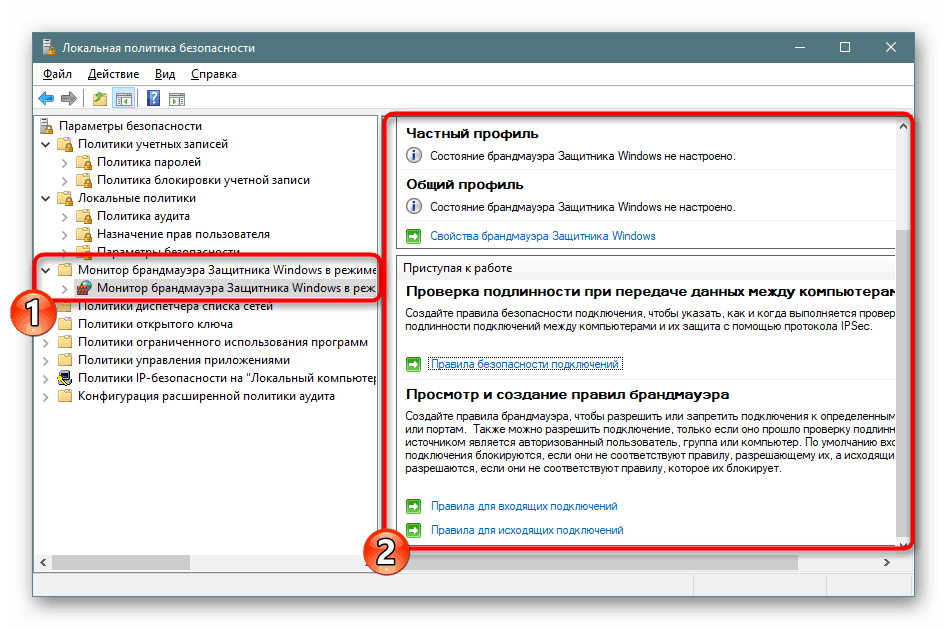

Monitor programu Windows Defender Firewall v režime rozšíreného zabezpečenia je jednou z najkomplexnejších častí miestnych bezpečnostných politík . Vývojári sa snažili zjednodušiť proces nastavovania prichádzajúcich a odchádzajúcich pripojení pridaním Sprievodcu nastavením, avšak noví používatelia budú mať stále problémy so všetkými položkami, ale tieto parametre sú zriedka potrebné pre takúto skupinu používateľov. Tu môžete vytvoriť pravidlá pre programy, porty alebo preddefinované pripojenia. Blokovaním alebo povolením spojenia vyberiete sieť a skupinu.

Táto časť tiež určuje typ zabezpečenia pripojenia - izolácia, server-server, tunel alebo výnimka z autentifikácie. Nemá zmysel sa zaoberať všetkými nastaveniami, pretože je užitočný len pre skúsených administrátorov a je schopný samostatne zabezpečiť spoľahlivosť prichádzajúcich a odchádzajúcich spojení.

Zásady správcu sieťového zoznamu

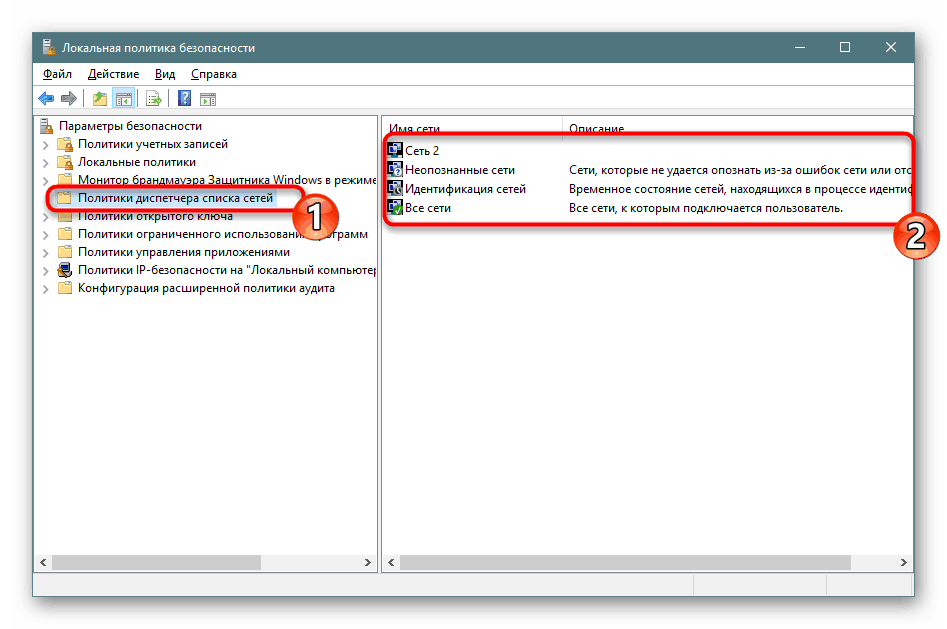

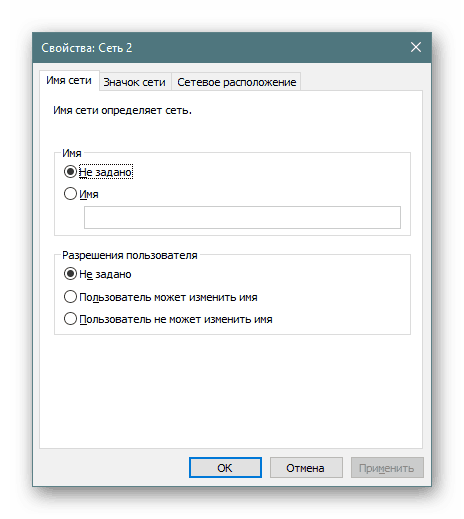

Všimnite si samostatný adresár "Zásady správcu siete" . Počet tu zobrazených parametrov závisí od aktívnych a dostupných internetových pripojení. Napríklad bude vždy prítomná položka „Neznáme siete“ alebo „Identifikácia siete“ a „Sieť 1“ , „Sieť 2“ atď. - v závislosti od implementácie vášho prostredia.

Vo vlastnostiach môžete zadať názov siete, pridať povolenia pre používateľov, nastaviť vlastnú ikonu alebo nastaviť polohu. To všetko je k dispozícii pre každý parameter a musí sa použiť samostatne. Po vykonaní zmien ich nezabudnite použiť a reštartujte počítač, aby sa prejavili. Niekedy možno budete musieť reštartovať smerovač.

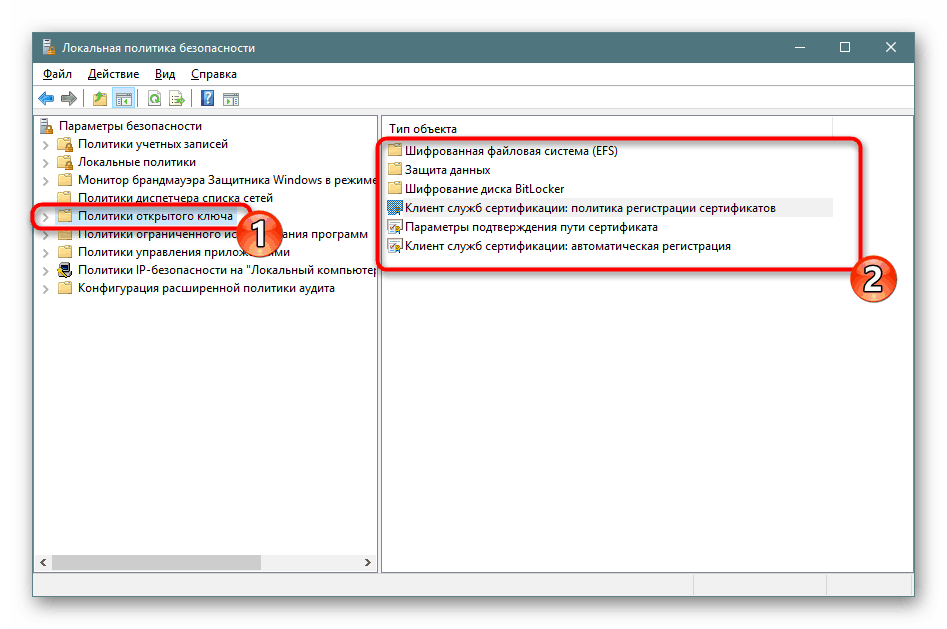

Politiky verejného kľúča

Časť „Zásady verejného kľúča“ bude užitočná len pre tých, ktorí používajú počítače v podniku, kde sa verejné kľúče a centrá špecifikácií používajú na vykonávanie kryptografických operácií alebo iných bezpečných manipulácií. To všetko umožňuje flexibilitu pri monitorovaní vzťahov dôvery medzi zariadeniami a poskytuje stabilnú a bezpečnú sieť. Zmeny závisia od aktívneho splnomocneneckého centra.

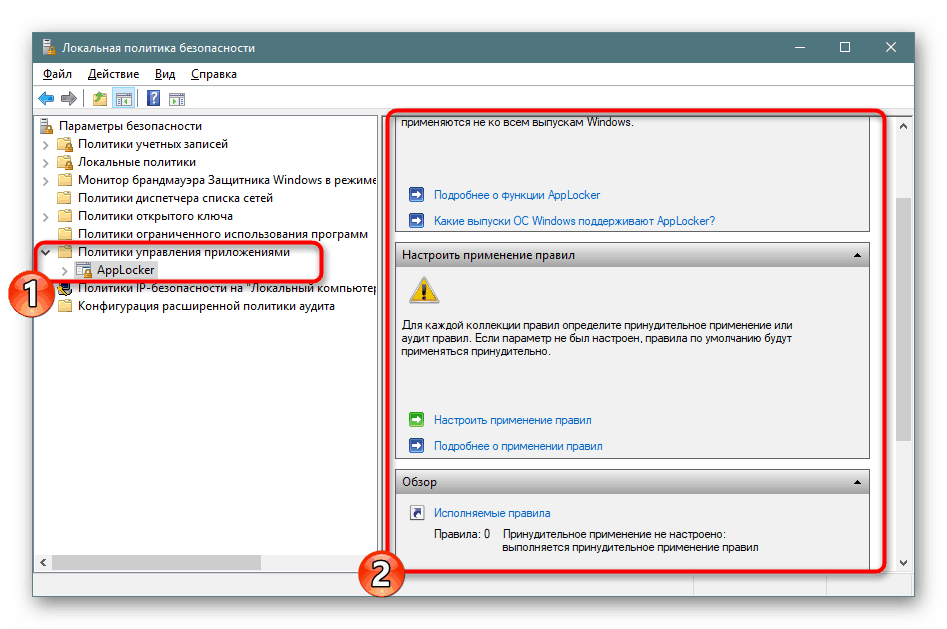

Politiky riadenia aplikácií

Nástroj AppLocker sa nachádza v Politike aplikácií . Obsahuje množstvo rôznych funkcií a nastavení, ktoré vám umožňujú upraviť prácu s programami na vašom PC. Umožňuje napríklad vytvoriť pravidlo, ktoré obmedzuje spúšťanie všetkých aplikácií okrem uvedených, alebo nastaviť limit pre zmenu súborov podľa programov nastavením individuálnych argumentov a výnimiek. Kompletné informácie o uvedenom nástroji je možné získať v oficiálnej dokumentácii spoločnosti Microsoft, všetko je tam napísané čo najpodrobnejšie, s vysvetlením každej položky.

AppLocker v operačnom systéme Windows

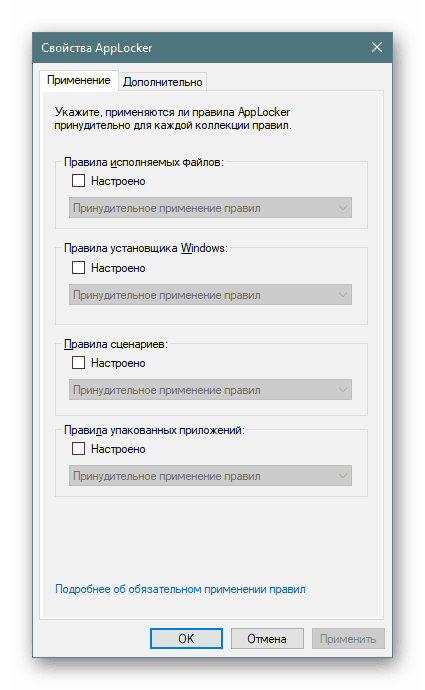

Pokiaľ ide o ponuku "Vlastnosti" , tu je aplikácia pravidiel nakonfigurovaná pre kolekcie, napríklad spustiteľné súbory, inštalačný program systému Windows, skripty a balené aplikácie. Každá hodnota môže byť vynútená, obísť iné obmedzenia miestnej bezpečnostnej politiky .

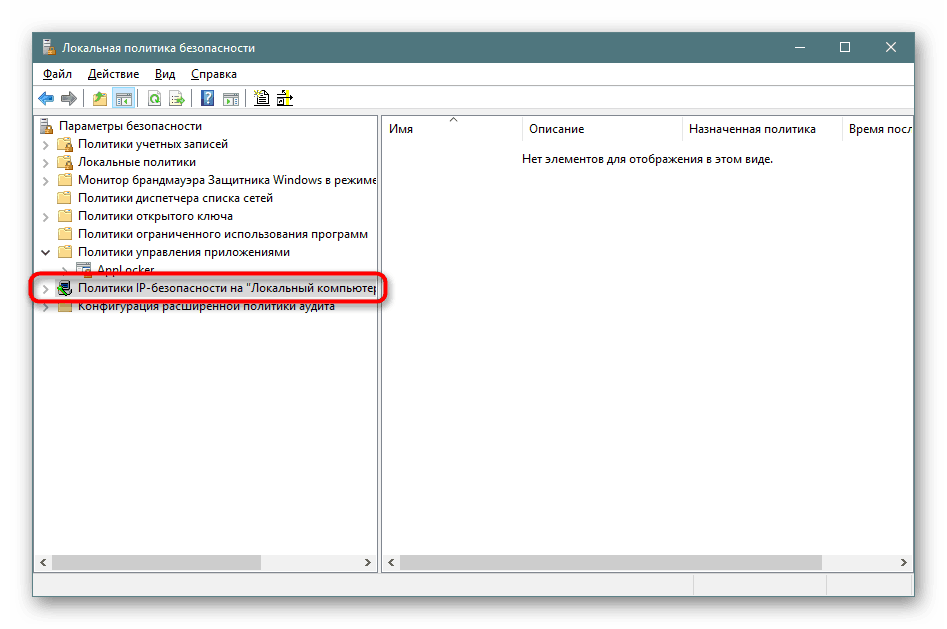

Politiky zabezpečenia IP na lokálnom počítači

Nastavenia v časti „Politiky zabezpečenia IP pre lokálny počítač“ majú určité podobnosti s nastaveniami dostupnými vo webovom rozhraní smerovača, napríklad umožňujú šifrovanie návštevnosti alebo ich filtrovanie. Užívateľ vytvára vstavaný Sprievodca vytvorením neobmedzený počet pravidiel, špecifikuje metódy šifrovania, obmedzenia pri prenose a príjme prevádzky a tiež aktivuje filtrovanie podľa IP adries (umožňujúce alebo odmietajúce pripojenie k sieti).

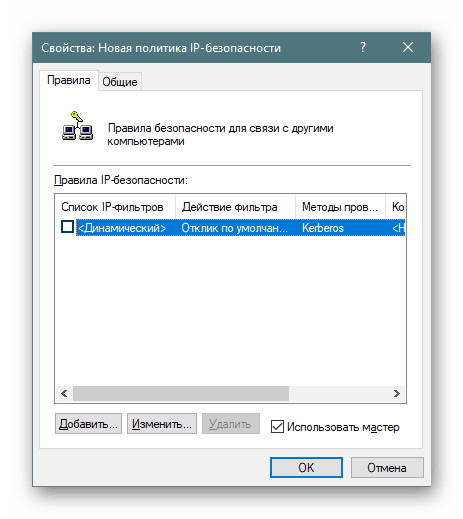

Na obrázku nižšie vidíte príklad jedného z takýchto pravidiel komunikácie s inými počítačmi. Tu je zoznam IP filtrov, ich akcie, overovacie metódy, koncový bod a typ pripojenia. To všetko nastavuje užívateľ manuálne na základe jeho potrieb pre filtrovanie prenosu a príjmu prevádzky z určitých zdrojov.

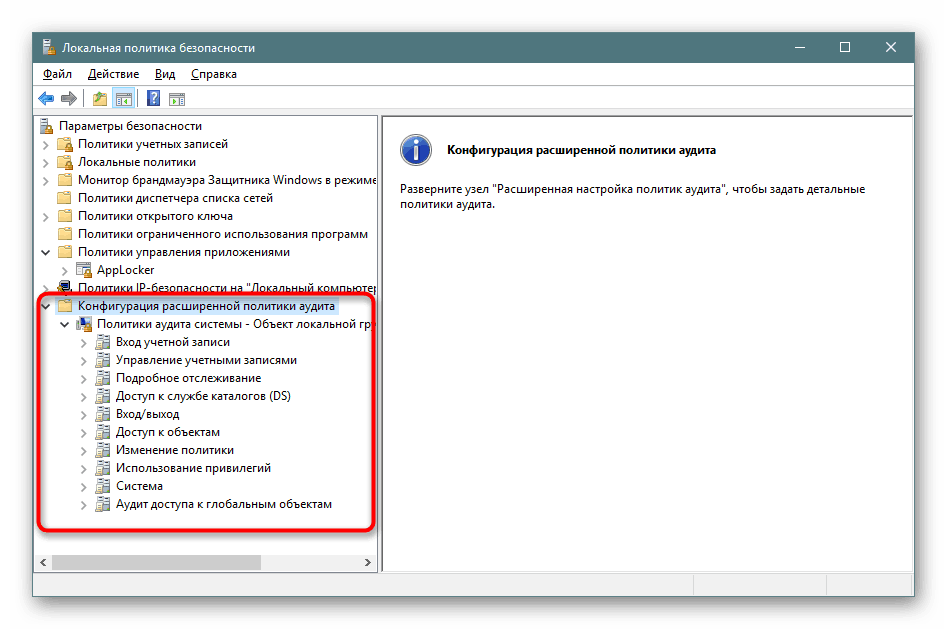

Rozšírená konfigurácia politiky auditu

V jednej z predchádzajúcich častí dnešného článku ste sa už oboznámili s auditmi a ich konfiguráciou, avšak existujú ďalšie parametre, ktoré sú zahrnuté v samostatnej časti. Tu už vidíte rozsiahlejšiu audítorskú aktivitu - vytvorenie / ukončenie procesov, zmeny v súborovom systéme, registri, politiky, správu skupín používateľských účtov, aplikácií a mnoho ďalšieho, s ktorými sa môžete oboznámiť.

Úprava pravidiel sa vykonáva rovnakým spôsobom - stačí kliknúť na „Success“ , „Failure“ a spustiť proces monitorovania a zaznamenávania v denníku bezpečnosti.

Na tomto zoznámení s "Local Security Policy" vo Windows 10 je dokončená. Ako vidíte, tu je mnoho z najužitočnejších parametrov, ktoré vám umožňujú organizovať dobrý systém ochrany. Dôrazne odporúčame, aby ste pred vykonaním určitých zmien dôkladne preštudovali samotný parameter, aby ste pochopili jeho pracovný princíp. Úprava niektorých pravidiel niekedy vedie k vážnym problémom operačného systému, takže robte všetko veľmi opatrne.