Obsah

- Krok 1: Nainštalujte požadované balíčky

- Krok 2: Globálna konfigurácia servera DNS

- Krok 3: Vytvorte zónu dopredu a dozadu

- Krok 4: Spustenie servera DNS

- Krok 5: Zmeňte nastavenie brány firewall

- Krok 6: Nastavenie prístupových práv

- Krok 7: Testovanie chýb a dokončenie konfigurácie

- Krok 8: Kontrola nainštalovaného servera DNS

- Konfigurácia klientskej strany servera DNS

- Testovanie servera DNS

- Otázky a odpovede

Krok 1: Nainštalujte požadované balíčky

Predtým, ako sa pozrieme na nasledujúce pokyny, chceme si uvedomiť, že náš web už obsahuje všeobecnú príručku o konfigurácii štandardného DNS v systéme Linux. Odporúčame vám použiť presne tento materiál, ak potrebujete upraviť nastavenia pre pravidelné návštevy internetových stránok. Ďalej si ukážeme, ako nainštalovať primárny lokálny server DNS na strane klienta.

Prečítajte si tiež: Konfigurácia DNS v systéme Linux

Ako prostriedok na vytvorenie lokálneho servera DNS odporúčame použiť bind9... Nastavenie následných konfiguračných súborov bude tiež založené na všeobecných princípoch správania tohto komponentu. Predvolené bind9 v operačnom systéme chýba, takže začnime jeho pridaním.

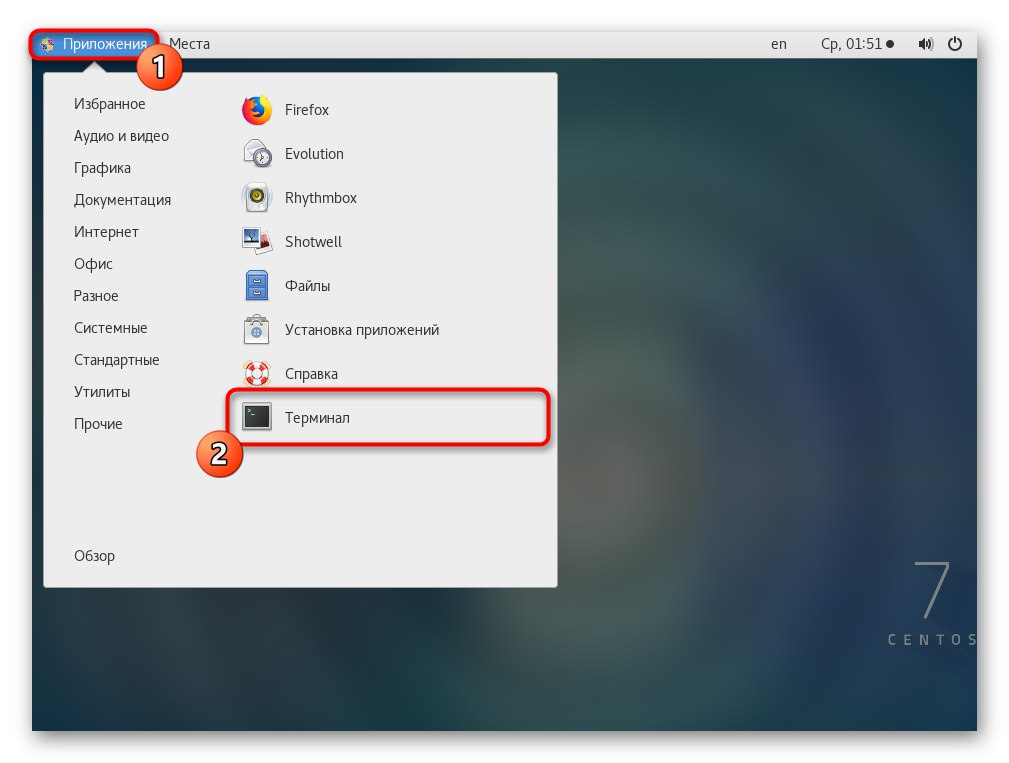

- Spustite konzolu spôsobom, ktorý vám vyhovuje. Nachádza sa v sekcii „Aplikácie“ — Obľúbené alebo sa dá otvoriť pomocou štandardnej klávesovej skratky Ctrl + Alt + T.

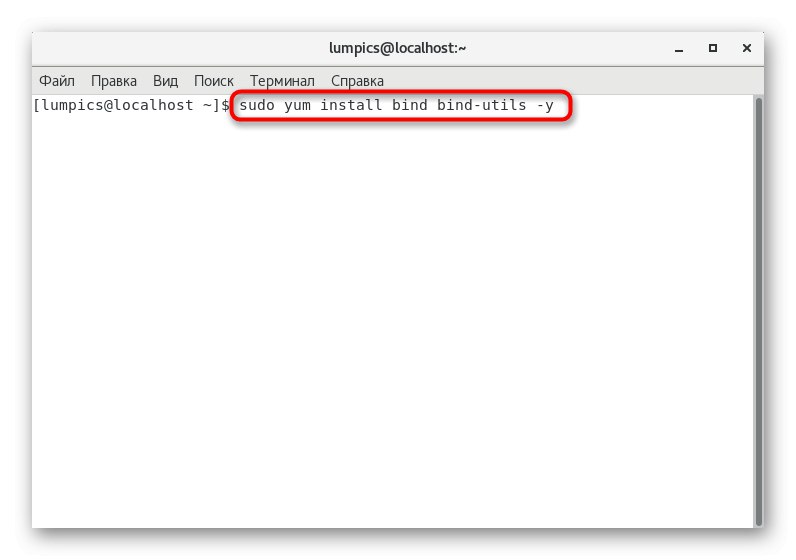

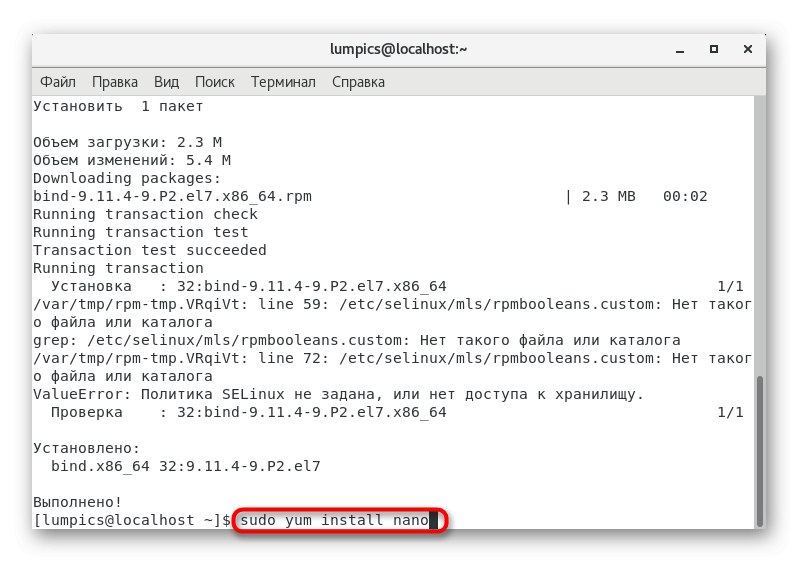

- Tu musíte zadať príkaz

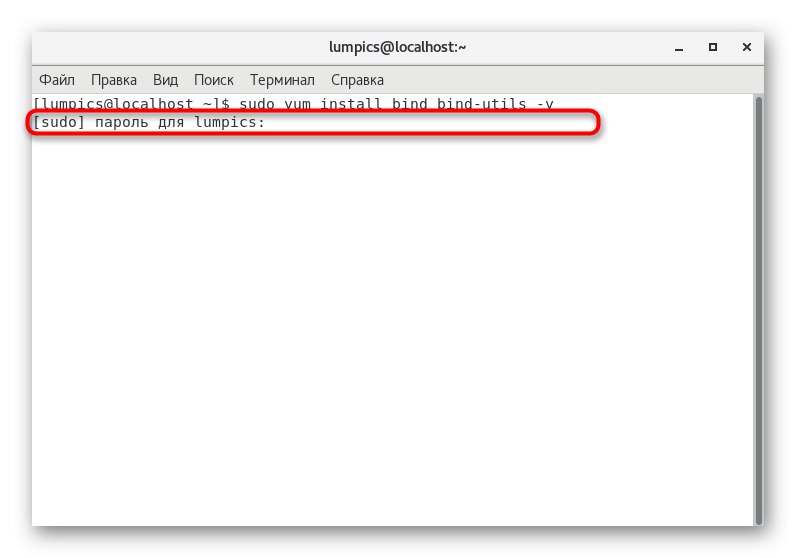

sudo yum install bind bind-utils -ya kliknite na Zadajte aktivovať. - Táto akcia sa koná v mene superužívateľa (sudo), takže účet budete musieť potvrdiť zadaním hesla do zobrazeného riadku.

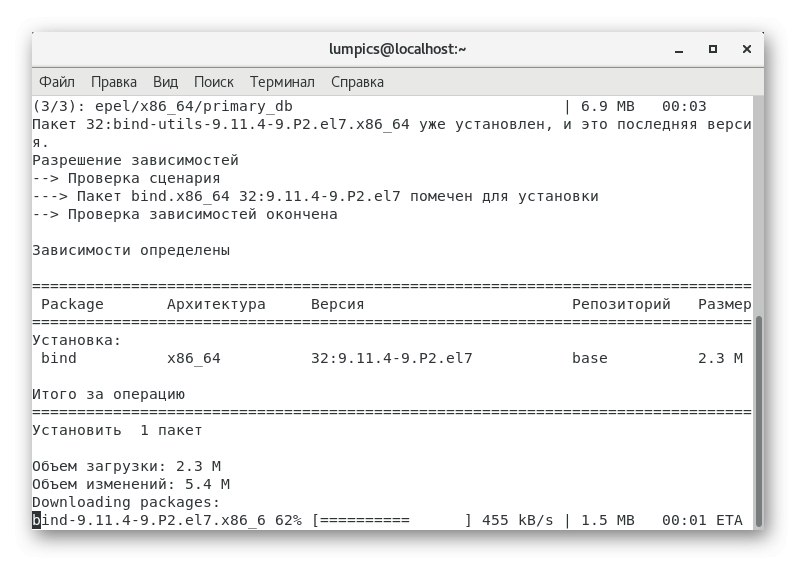

- Počkajte na dokončenie sťahovania a inštalácie balíkov.

Na konci tohto procesu budete informovaní, že všetky balíčky boli do systému úspešne pridané. Potom pokračujte ďalším krokom.

Krok 2: Globálna konfigurácia servera DNS

Teraz chceme demonštrovať, ako presne sa hlavný konfiguračný súbor upravuje, a tiež to, aké riadky sa tam pridávajú. Nebudeme sa venovať každému riadku zvlášť, pretože to bude trvať veľmi dlho, navyše všetky potrebné informácie sú k dispozícii v oficiálnej dokumentácii.

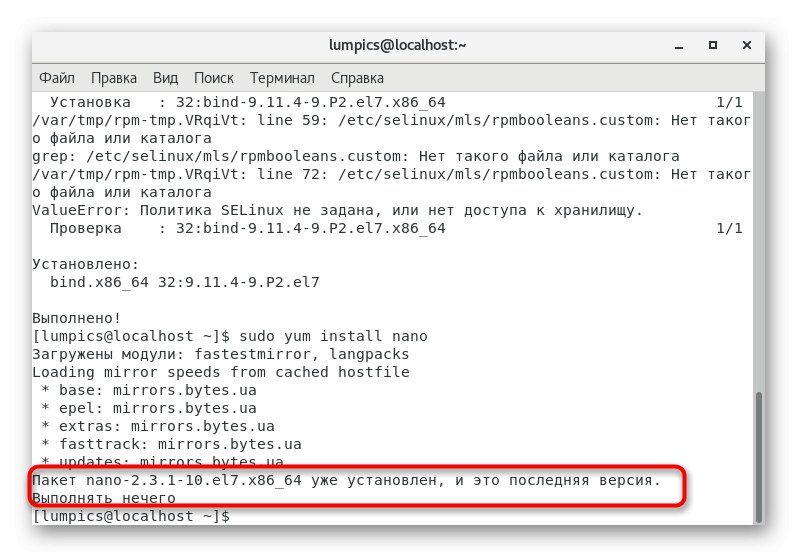

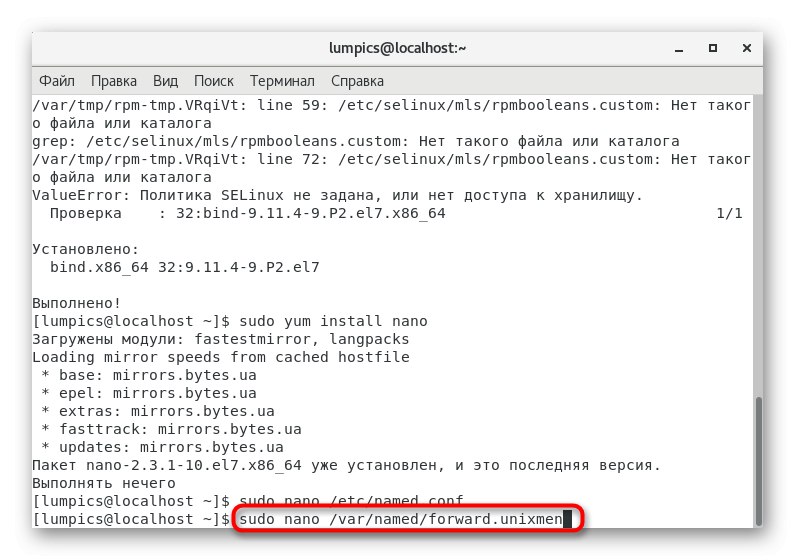

- Na úpravu konfiguračných objektov je možné použiť ľubovoľný textový editor. Ponúkame inštaláciu pohodlné nanozadaním do konzoly

sudo yum nainštalovať nano. - Stiahnu sa všetky požadované balíčky a ak sa už v distribúcii nachádzajú, dostanete upozornenie „Nie je čo robiť“.

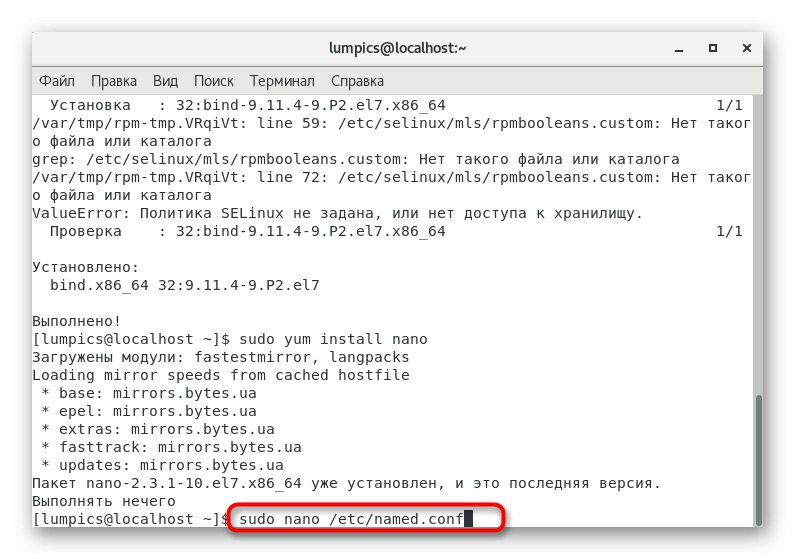

- Začnime upravovať samotný súbor. Otvor to

sudo nano /etc/named.conf... Ak je to potrebné, vymeňte požadovaný textový editor, potom bude riadok vyzerať asi takto:sudo vi /etc/named.conf. - Ďalej poskytneme obsah, ktorý musíte vložiť do otvoreného súboru, alebo ho porovnajte s existujúcim pridaním chýbajúcich riadkov.

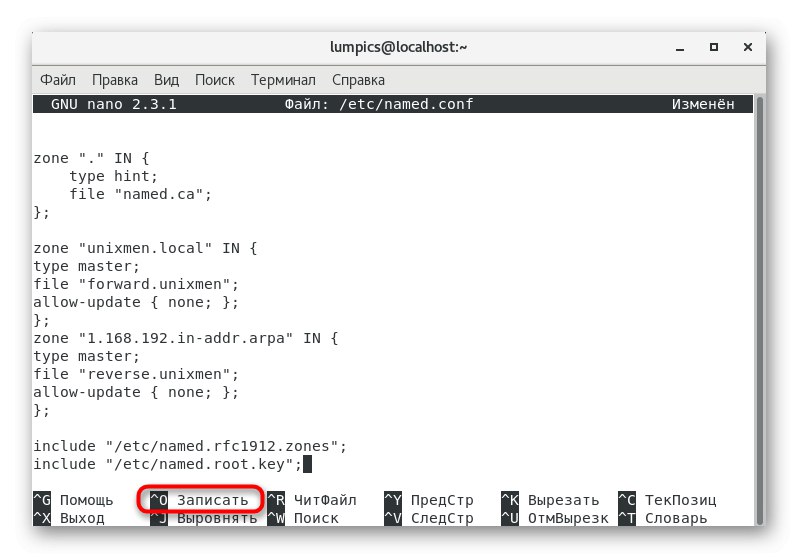

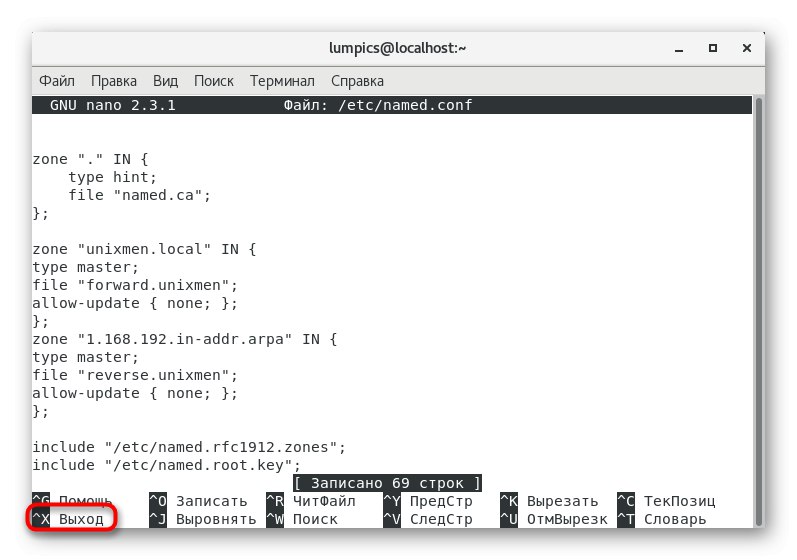

- Potom kliknite na Ctrl + Ozaznamenať zmeny.

- Nie je potrebné meniť názov súboru, stačí kliknúť na Zadajte.

- Opustiť textový editor cez Ctrl + X.

Ako už bolo spomenuté, do konfiguračného súboru budete musieť vložiť určité riadky, ktoré stanovujú všeobecné pravidlá pre správanie servera DNS.

//

// named.conf

//

// Poskytuje viazaný balík Red Hat na konfiguráciu ISC BIND s názvom (8) DNS

// server ako medzipamäť iba menného servera (iba ako prekladač lokálneho hostiteľa DNS).

//

// Pozri / usr / share / doc / bind * / sample / napríklad pomenované konfiguračné súbory.

//

možnosti {

načúvací port 53 {127.0.0.1; 192.168.1.101;}; ### Hlavná DNS IP ###

# listen-on-v6 port 53 {:: 1; };

adresár "/ var / named";

výpisový súbor "/var/named/data/cache_dump.db";

štatistický súbor "/var/named/data/named_stats.txt";

memstatistics-file "/var/named/data/named_mem_stats.txt";

allow-query {localhost; 192.168.1.0/24;}; ### Rozsah IP ###

allow-transfer {localhost; 192.168.1.102; }; ### Slave DNS IP ###

/*

- Ak budujete AUTORITATÍVNY server DNS, NEPOVOLUJTE rekurziu.

- Ak vytvárate server RECURSIVE (ukladanie do medzipamäte) DNS, musíte povoliť

rekurzia.

- Ak má váš rekurzívny server DNS verejnú adresu IP, MUSÍTE povoliť prístup

kontroly na obmedzenie dotazov na vašich legitímnych používateľov. Ak to neurobíte, urobí to

spôsobí, že sa váš server stane súčasťou rozsiahleho zosilnenia DNS

útoky. Implementácia BCP38 vo vašej sieti by bola veľmi dôležitá

zmenšiť taký útočný povrch

*/

rekurzia áno;

dnssec-povoliť áno;

dnssec-validácia áno;

dnssec-lookaside auto;

/ * Cesta ku kľúču ISC DLV * /

bindkeys-file "/etc/named.iscdlv.key";

adresár spravovaných kľúčov "/ var / named / dynamic";

pid-file "/run/named/named.pid";

session-keyfile "/run/named/session.key";

};

logovanie {

kanál default_debug {

súbor "data / named.run";

závažnosť dynamická;

};

};

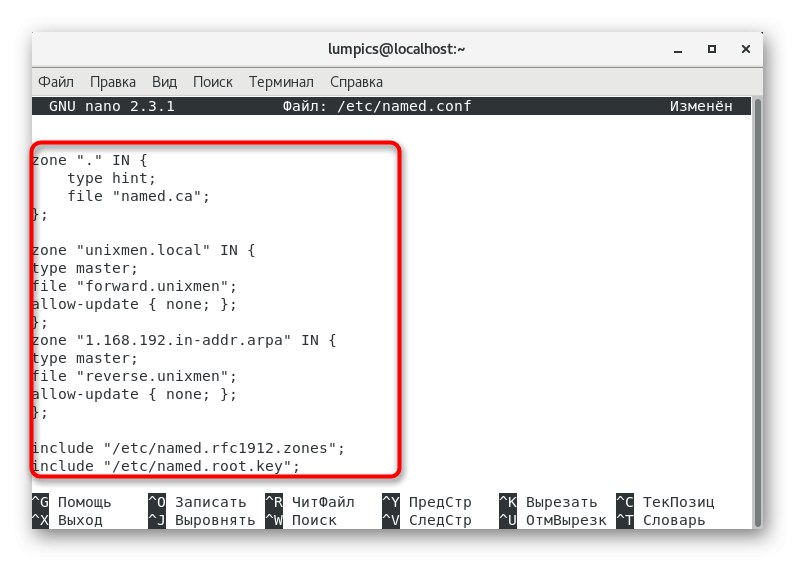

zóna "." V {

tip na typ;

súbor "named.ca";

};

zóna „unixmen.local“ V {

typový majster;

súbor "forward.unixmen";

allow-update {none; };

};

zóna „1.168.192.in-addr.arpa“ V {

typový majster;

súbor "reverse.unixmen";

allow-update {none; };

};

zahrnúť "/etc/named.rfc1912.zones";

zahrnúť "/etc/named.root.key";

Skontrolujte, či je všetko nastavené presne tak, ako je to uvedené vyššie, a až potom pokračujte ďalším krokom.

Krok 3: Vytvorte zónu dopredu a dozadu

Server DNS používa na získanie informácií o zdroji zóny dopredu a dozadu. Dopredu vám umožní získať IP adresu podľa názvu hostiteľa, a naopak cez IP vám dá názov domény. Správna činnosť každej zóny musí byť zabezpečená špeciálnymi pravidlami, ktorých vytvorenie navrhujeme robiť ďalej.

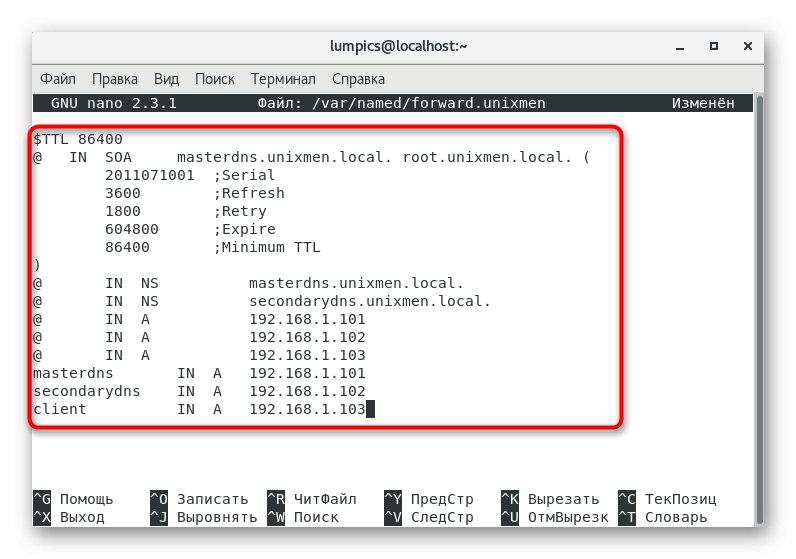

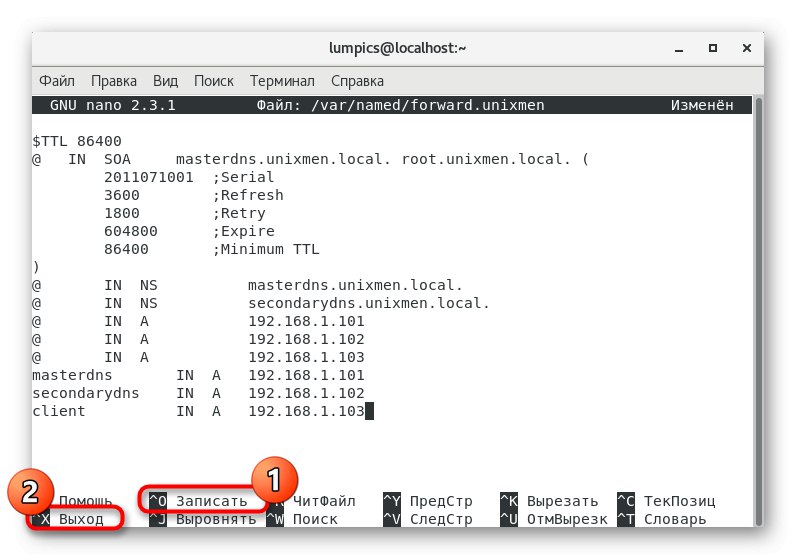

- Vytvorme samostatný súbor pre priamu zónu pomocou rovnakého textového editora.Potom bude riadok vyzerať takto:

sudo nano /var/named/forward.unixmen. - Budete upozornení, že ide o prázdny objekt. Vložte tam nasledujúci obsah:

8 6400 dolárov

@ V SOA masterdns.unixmen.local. root.unixmen.local. (

2011071001; Sériové číslo

3600; Obnoviť

1800; Skúsiť znova

604800; Platnosť vyprší

86400; minimálne TTL

)

@ IN NS masterdns.unixmen.local.

@ IN NS secondarydns.unixmen.local.

@ IN A 192.168.1.101

@ IN A 192.168.1.102

@ IN A 192.168.1.103

masterdns IN A 192.168.1.101

secondarydns IN A 192.168.1.102

klient IN A 192.168.1.103 - Uložte zmeny a zatvorte textový editor.

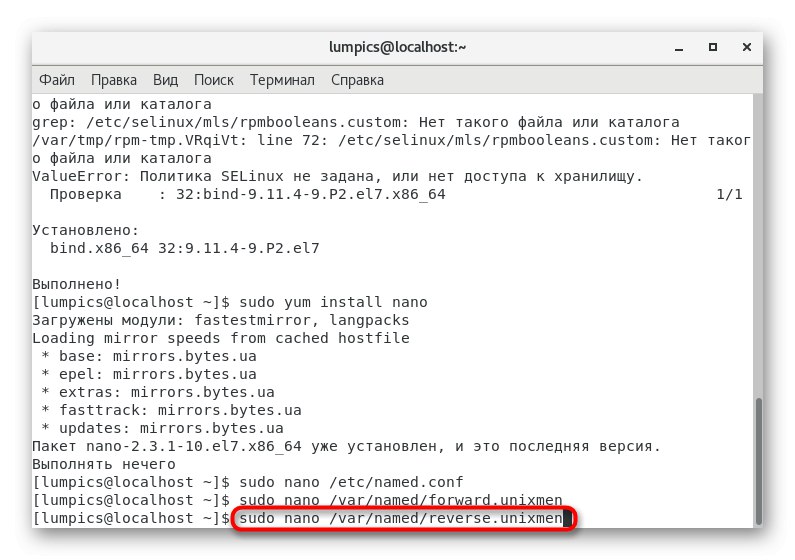

- Teraz prejdime k reverznej zóne. Vyžaduje to súbor

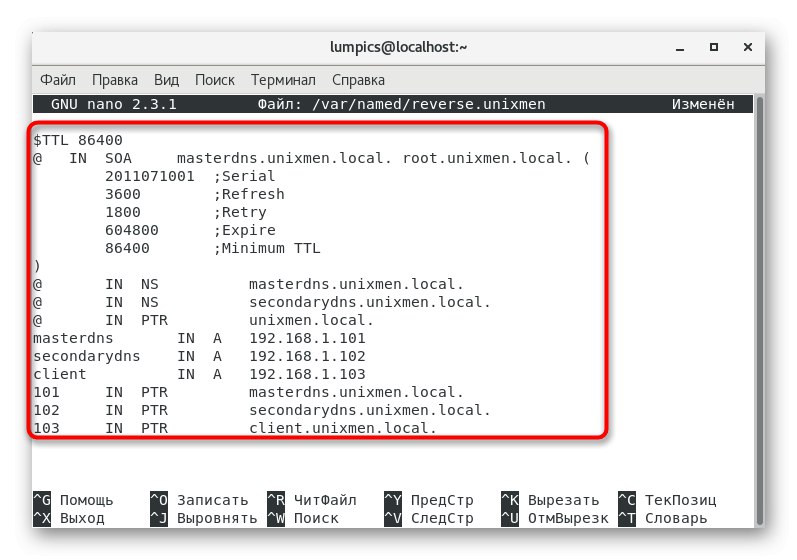

/var/mened/reverse.unixmen. - Bude to tiež nový prázdny súbor. Vložte tam:

8 6400 dolárov

@ V SOA masterdns.unixmen.local. root.unixmen.local. (

2011071001; Sériové číslo

3600; Obnoviť

1800; Skúsiť znova

604800; Platnosť vyprší

86400; minimálne TTL

)

@ IN NS masterdns.unixmen.local.

@ IN NS secondarydns.unixmen.local.

@ IN PTR unixmen.local.

masterdns IN A 192.168.1.101

secondarydns IN A 192.168.1.102

klient IN A 192.168.1.103

101 V PTR masterdns.unixmen.local.

102 V PTR secondarydns.unixmen.local.

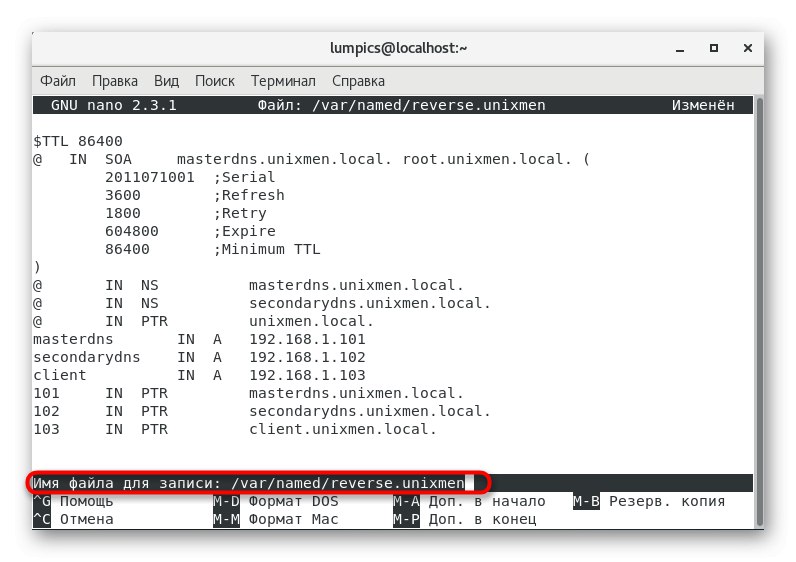

103 V PTR klient.unixmen.local. - Pri ukladaní nemeňte názov objektu, jednoducho stlačte kláves Zadajte.

Teraz sa zadané súbory použijú pre zónu dopredu a dozadu. Ak je to potrebné, mali by ste ich upraviť, aby ste zmenili niektoré parametre. Môžete si o tom prečítať aj v oficiálnej dokumentácii.

Krok 4: Spustenie servera DNS

Po vykonaní všetkých predchádzajúcich pokynov môžete už server DNS spustiť, aby ste v budúcnosti mohli ľahko skontrolovať jeho funkčnosť a pokračovať v konfigurácii dôležitých parametrov. Úloha sa vykonáva takto:

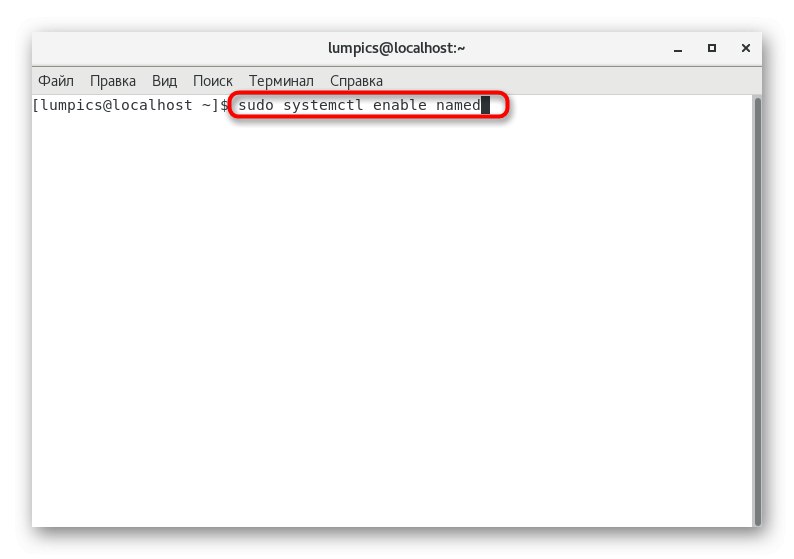

- V konzole vstúpte

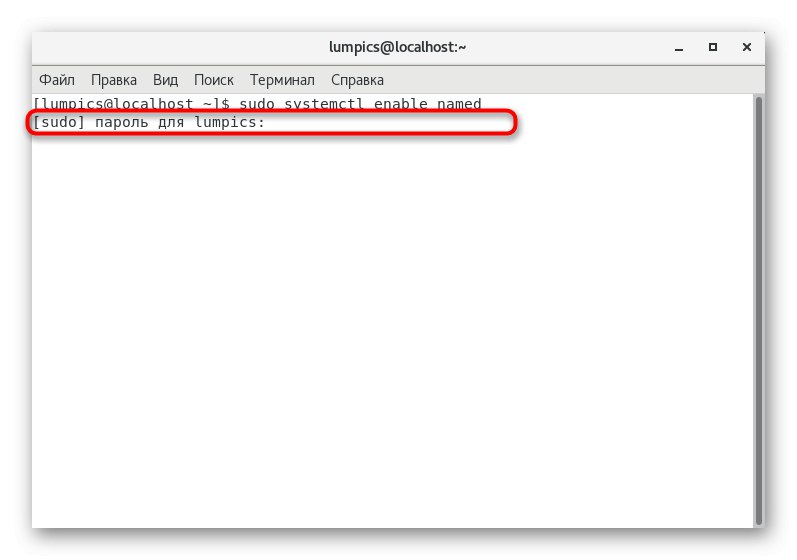

sudo systemctl povoliť pomenovanépridať server DNS k spusteniu na automatické spustenie pri štarte operačného systému. - Túto akciu potvrďte zadaním hesla superužívateľa.

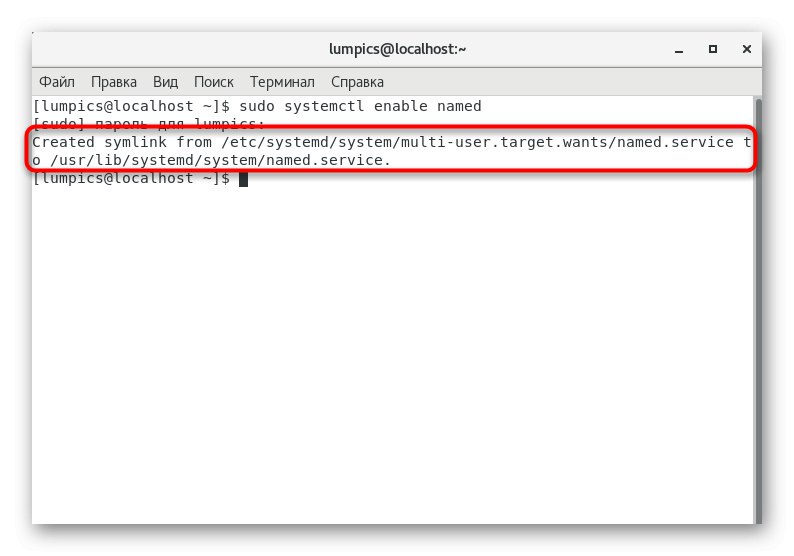

- Budete informovaní o vytvorení symbolického odkazu, čo znamená, že akcia bola úspešná.

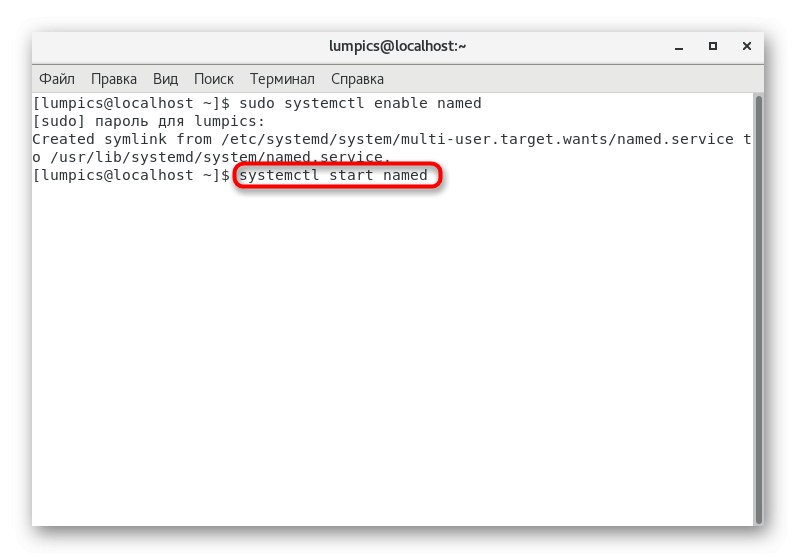

- Spustite obslužný program cez

systemctl začiatok pomenovaný... Môžete ho zastaviť rovnakým spôsobom, iba nahradením príslušnej možnosti začať nazastav. - Keď sa zobrazí vyskakovacie okno autentifikácie, zadajte heslo root.

Ako vidíte, správa zadanej služby sa vykonáva na rovnakom princípe ako všetky ostatné štandardné pomocné programy, takže by to nemalo spôsobovať problémy ani začínajúcim používateľom.

Krok 5: Zmeňte nastavenie brány firewall

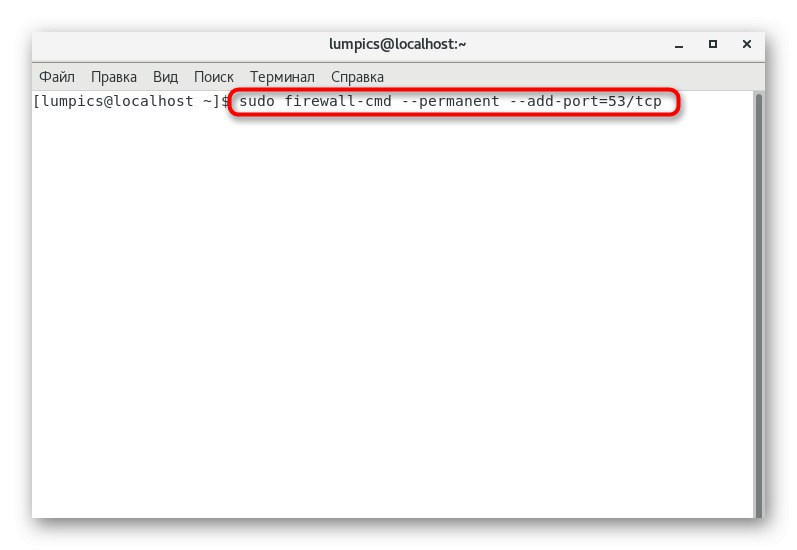

Pre správne fungovanie servera DNS musíte otvoriť port 53, ktorý sa vykonáva prostredníctvom štandardného firewallu FirewallD. IN „Terminál“ musíte zadať iba tri jednoduché príkazy:

- Prvý má formu

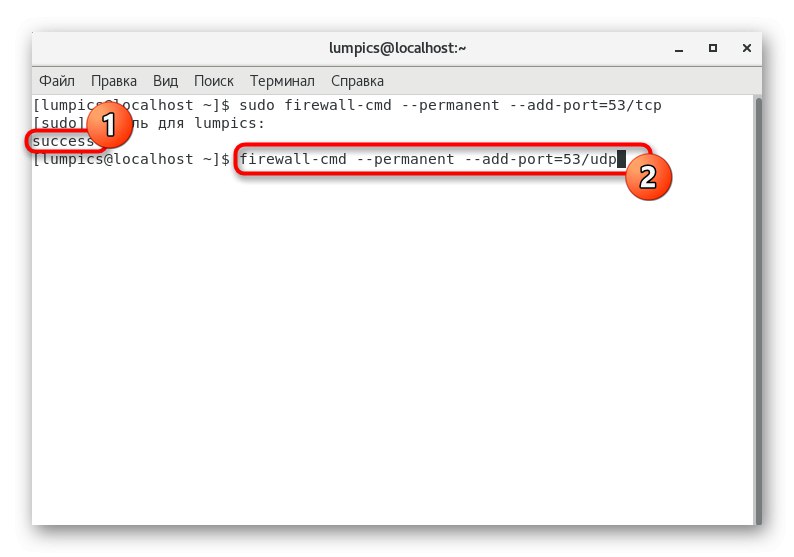

firewall-cmd --permanent --add-port = 53 / tcpa je zodpovedný za otvorenie portu TCP. Vložte ho do konzoly a kliknite na Zadajte. - Mali by ste byť upozornení "Úspech", čo naznačuje úspešné uplatnenie pravidla. Potom vložte riadok

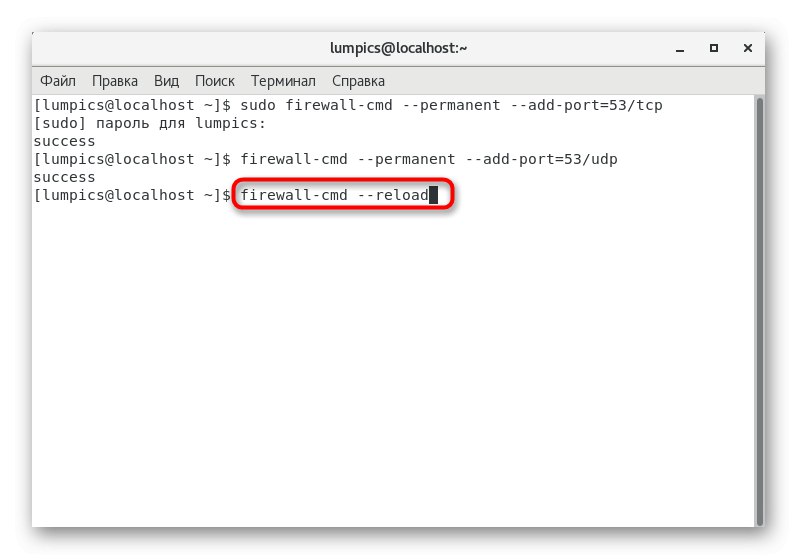

firewall-cmd --permanent --add-port = 53 / udpotvoriť port UDP. - Všetky zmeny sa uplatnia až po reštarte brány firewall, ktorá sa vykoná pomocou príkazu

firewall-cmd - načítať.

Vo firewalle už nemusíte robiť žiadne zmeny. Stále ho majte zapnutý, aby ste predišli problémom s prístupom.

Krok 6: Nastavenie prístupových práv

Teraz budete musieť nastaviť základné povolenia a prístupové práva, aby ste mierne zabezpečili fungovanie servera DNS a chránili bežných používateľov pred možnosťou meniť parametre. Urobme to štandardným spôsobom a prostredníctvom SELinuxu.

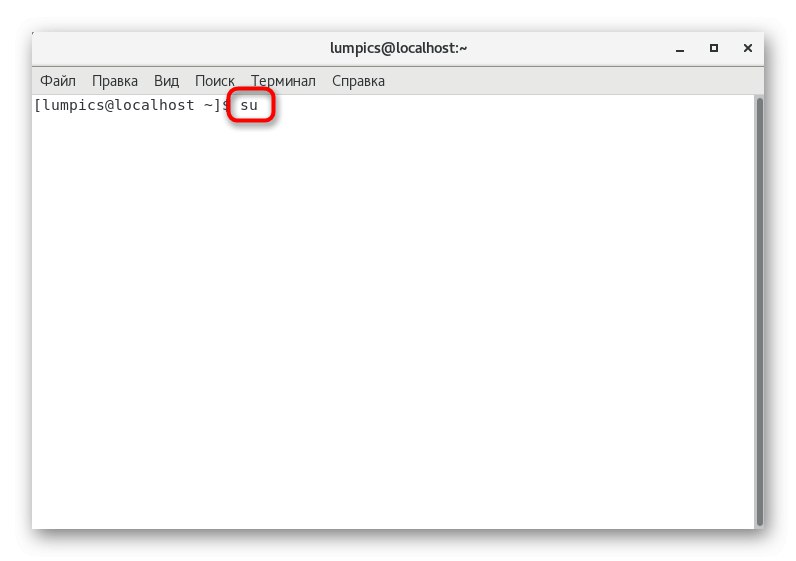

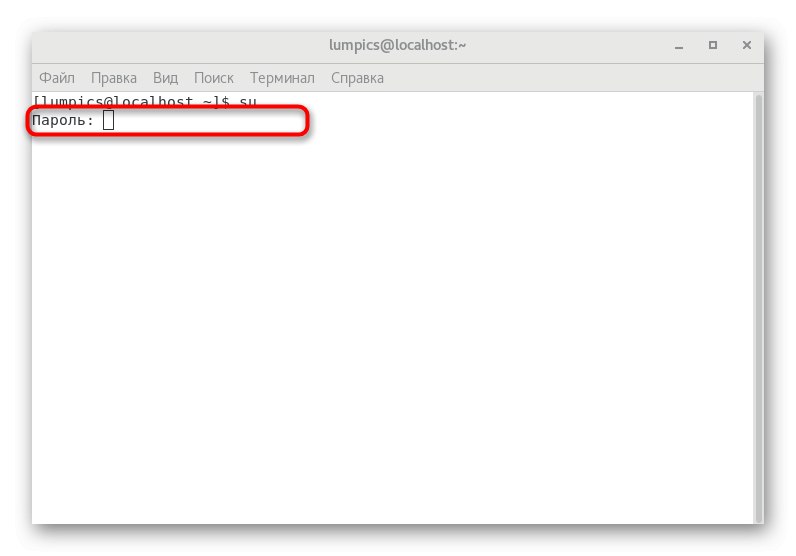

- Všetky nasledujúce príkazy musia byť aktivované v mene superužívateľa. Aby ste neustále nezadávali heslo, odporúčame vám povoliť trvalý prístup root pre aktuálnu reláciu terminálu. Vykonáte to tak, že vstúpite do konzoly

su. - Zadajte prístupové heslo.

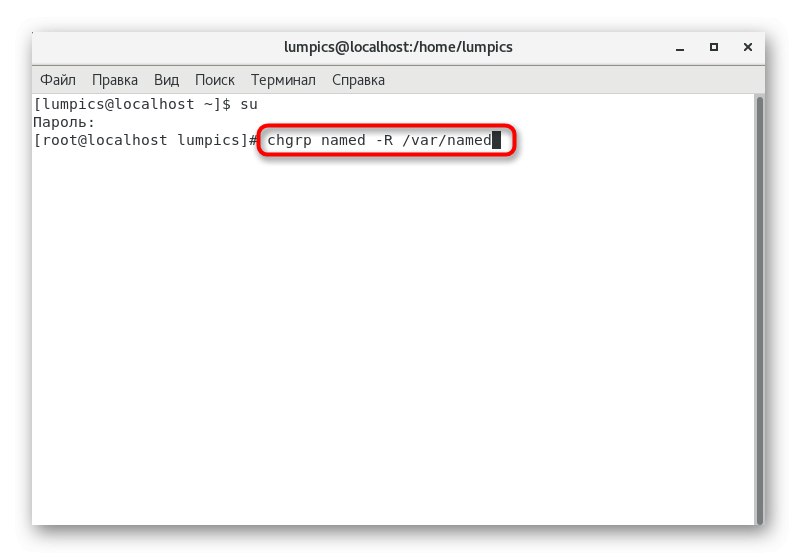

- Potom zadajte nasledujúce príkazy jeden po druhom, aby ste vytvorili optimálne nastavenie prístupu:

chgrp pomenovaný -R / var / pomenovaný

chown -v root: pomenovaný /etc/named.conf

restorecon -rv / var / pomenovaný

restorecon /etc/named.conf

Týmto je dokončená všeobecná konfigurácia hlavného servera DNS. Zostáva len upraviť niekoľko konfiguračných súborov a otestovať chyby. S týmto všetkým navrhujeme na to prísť v ďalšom kroku.

Krok 7: Testovanie chýb a dokončenie konfigurácie

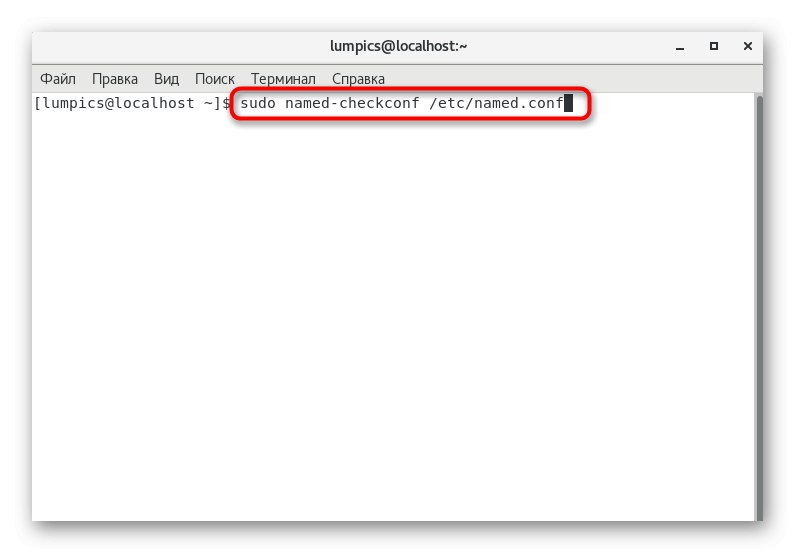

Odporúčame vám začať kontrolou chýb, aby ste v budúcnosti nemuseli meniť zostávajúce konfiguračné súbory. Preto to všetko pokryjeme v jednom kroku a poskytneme príklady správneho výstupu príkazov na testovanie.

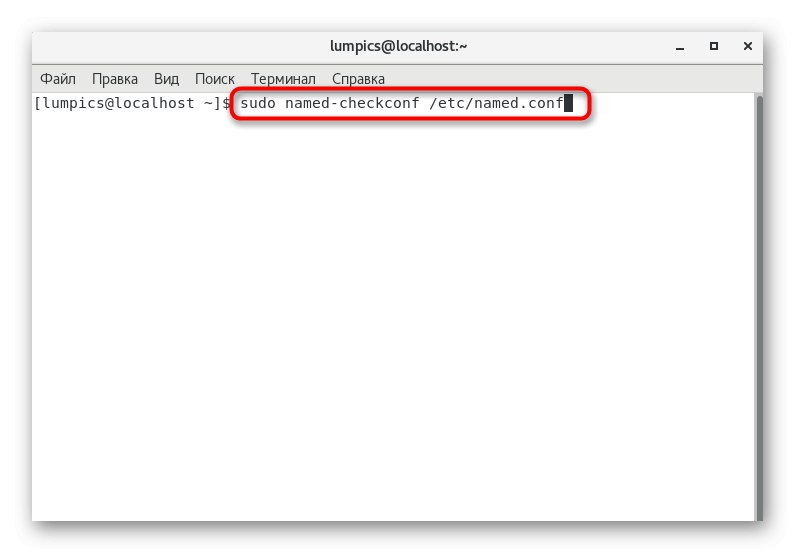

- Zadajte „Terminál“

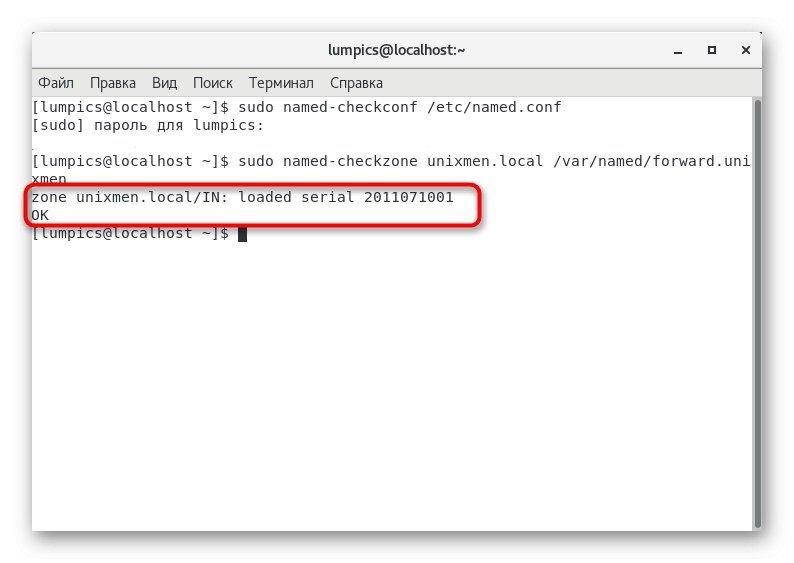

named-checkconf /etc/named.conf... Týmto sa skontrolujú globálne parametre. Ak v dôsledku toho nenasleduje žiadny výstup, je všetko správne nakonfigurované. V opačnom prípade si správu prečítajte a vychádzajúc z nej, vyriešte problém. - Ďalej musíte skontrolovať priamu zónu vložením riadku

named-checkzone unixmen.local /var/named/forward.unixmen. - Ukážkový výstup vyzerá takto:

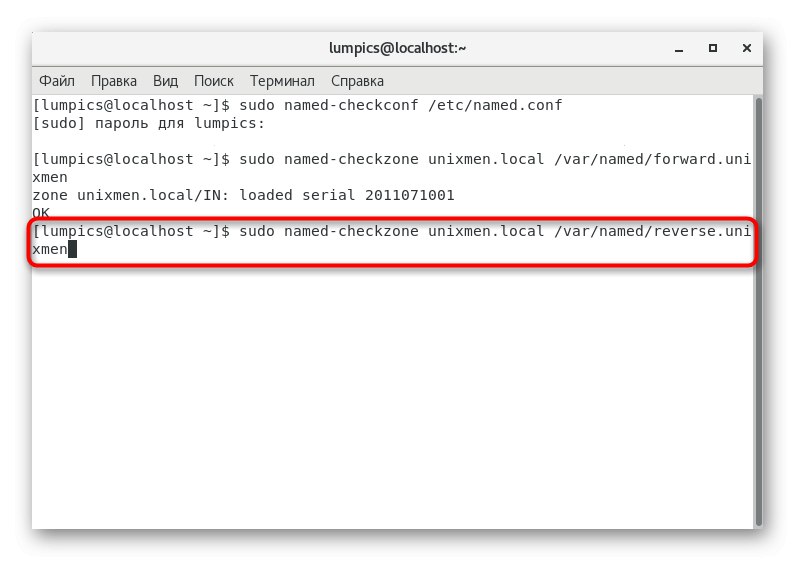

zóna unixmen.local / IN: načítané sériové číslo 2011071001 OK. - Vykonávame približne to isté s reverznou zónou

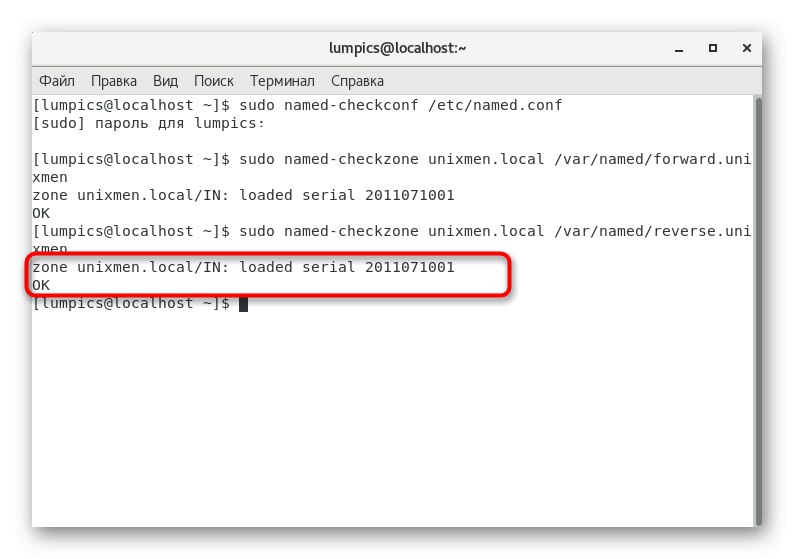

named-checkzone unixmen.local /var/named/reverse.unixmen. - Správny výstup by mal byť taký:

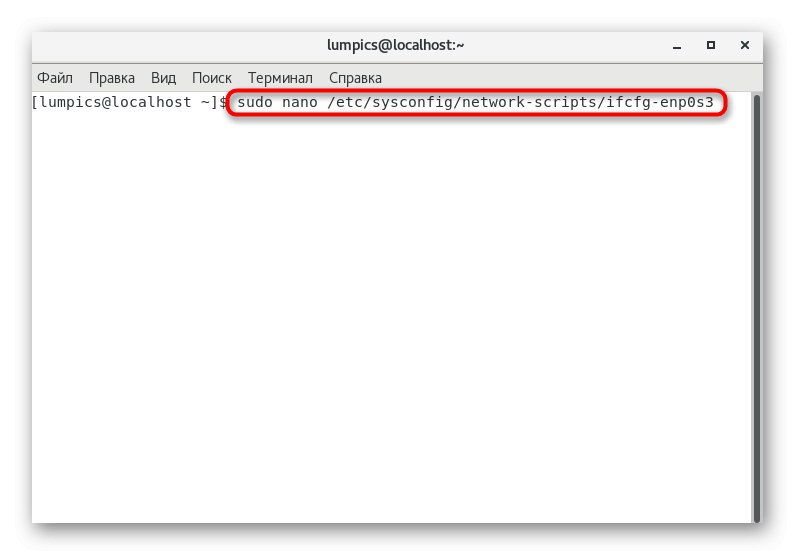

zóna unixmen.local / IN: načítané sériové číslo 2011071001 OK. - Teraz prejdime k nastaveniam hlavného sieťového rozhrania. Budete k nemu musieť pridať údaje aktuálneho servera DNS. Ak to chcete urobiť, otvorte súbor

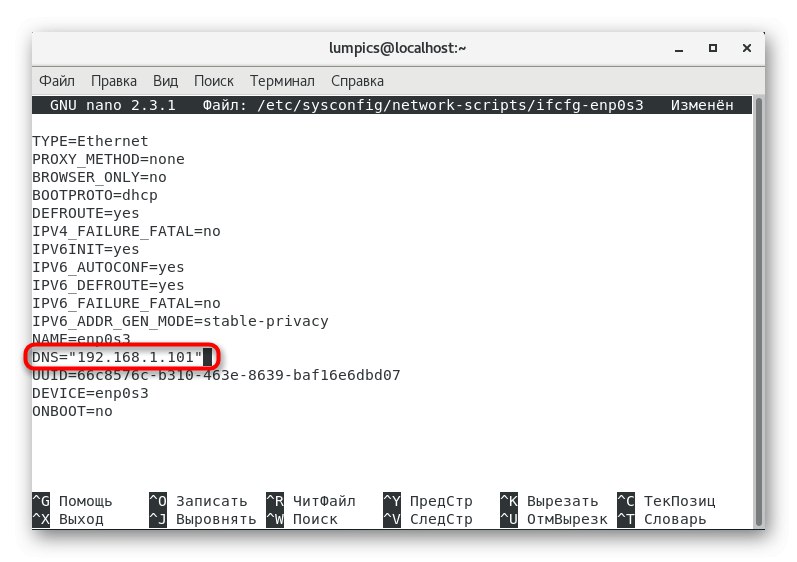

/ etc / sysconfig / network-scripts / ifcfg-enp0s3. - Uistite sa, že obsah je uvedený nižšie. V prípade potreby prilepte parametre DNS.

TYPE = "Ethernet"

BOOTPROTO = "žiadny"

DEFROUTE = "áno"

IPV4_FAILURE_FATAL = "nie"

IPV6INIT = "áno"

IPV6_AUTOCONF = "áno"

IPV6_DEFROUTE = "áno"

IPV6_FAILURE_FATAL = "nie"

NAME = "enp0s3"

UUID = "5d0428b3-6af2-4f6b-9fe3-4250cd839efa"

ONBOOT = "áno"

HWADDR = "08: 00: 27: 19: 68: 73"

IPADDR0 = "192.168.1.101"

PREFIX0 = "24"

GATEWAY0 = "192.168.1.1"

DNS = "192.168.1.101"

IPV6_PEERDNS = "áno"

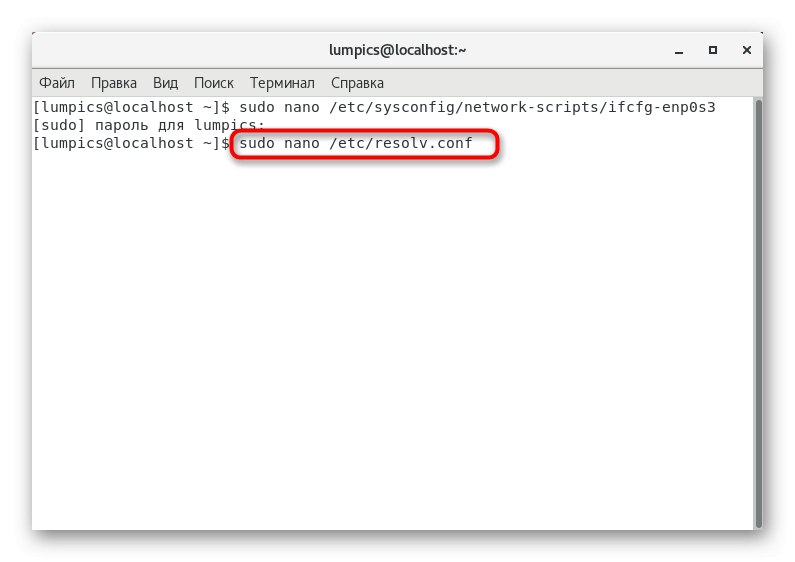

IPV6_PEERROUTES = "áno" - Po uložení zmien choďte do súboru

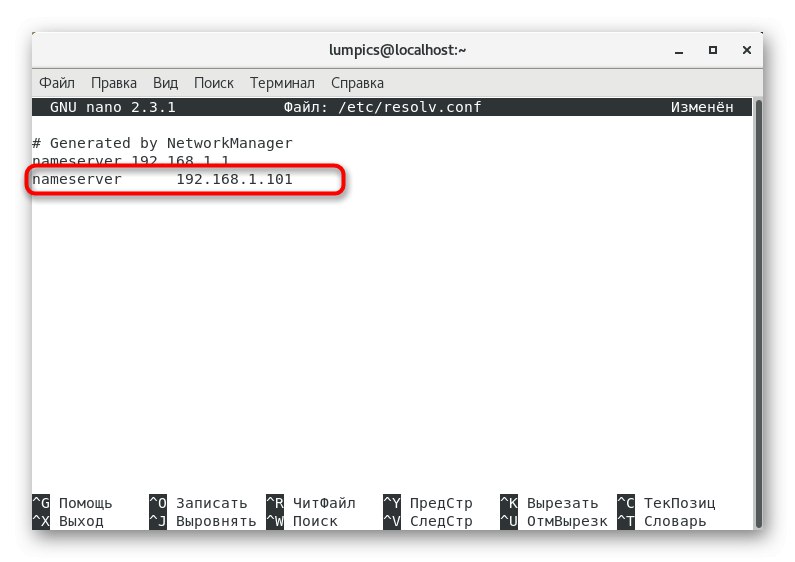

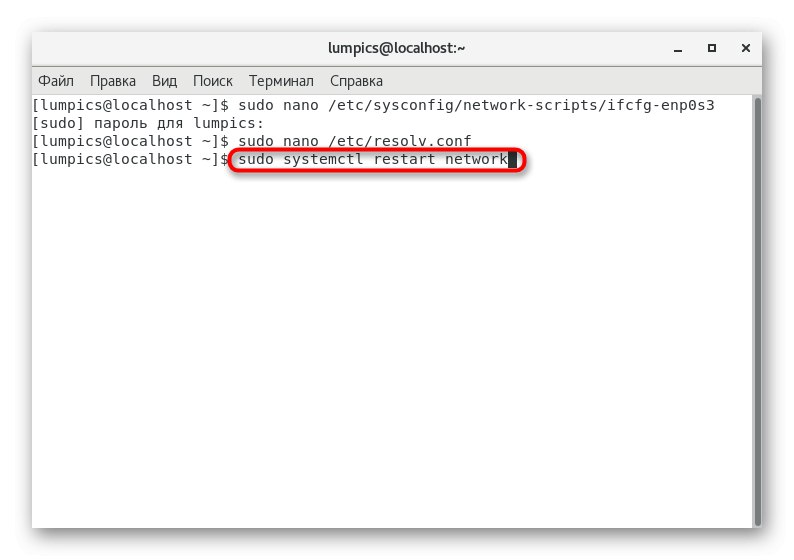

/etc/resolv.conf. - Tu stačí pridať jeden riadok:

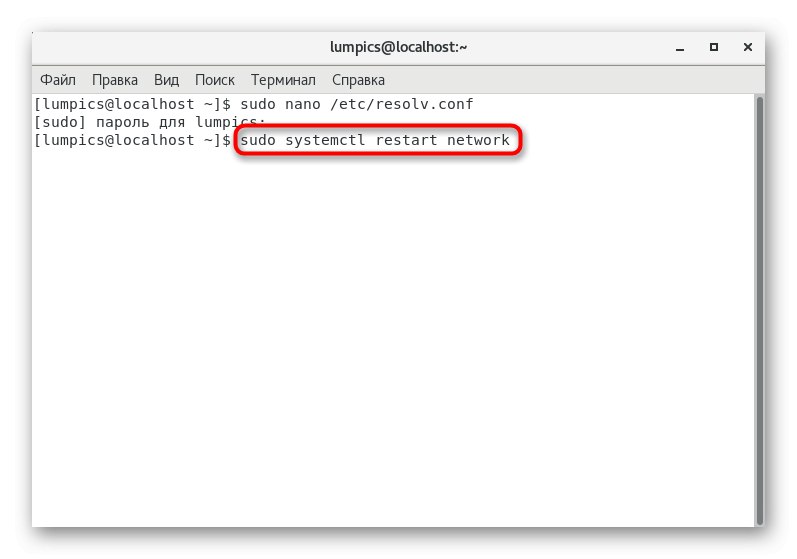

nameserver 192.168.1.101. - Po dokončení zostáva iba reštartovanie siete alebo počítača a aktualizácia konfigurácie. Sieťová služba sa reštartuje pomocou príkazu

systemctl restart siete.

Krok 8: Kontrola nainštalovaného servera DNS

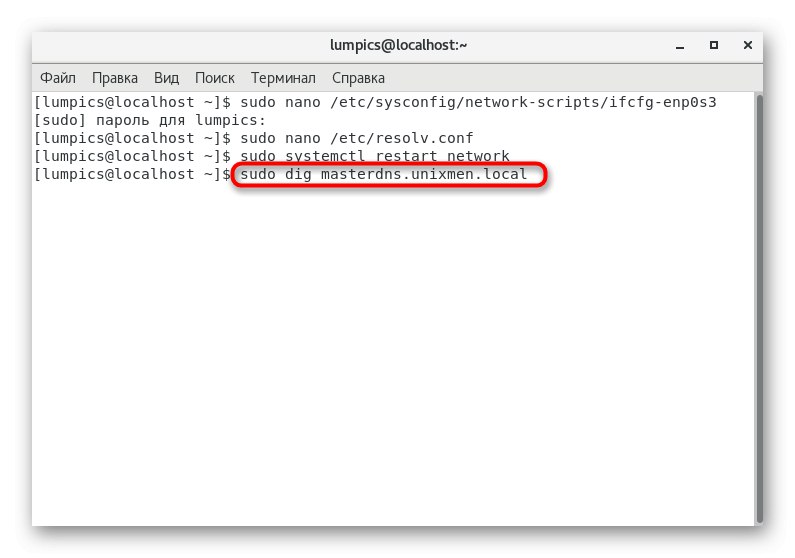

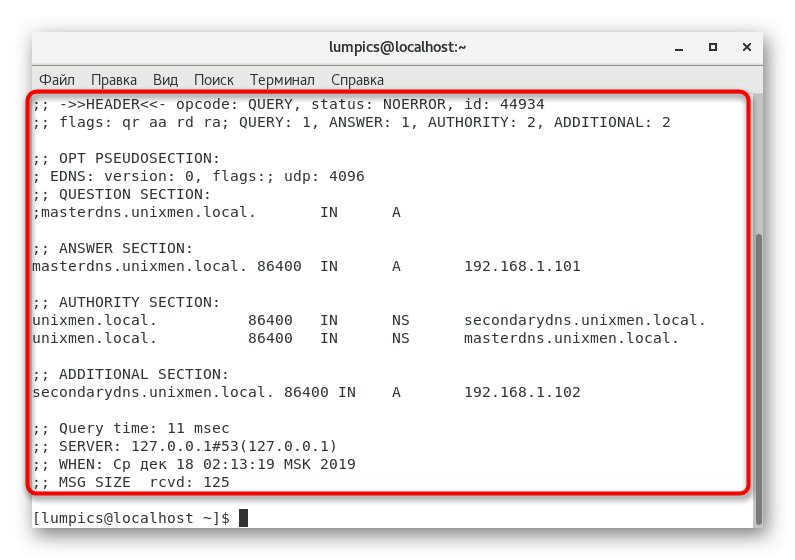

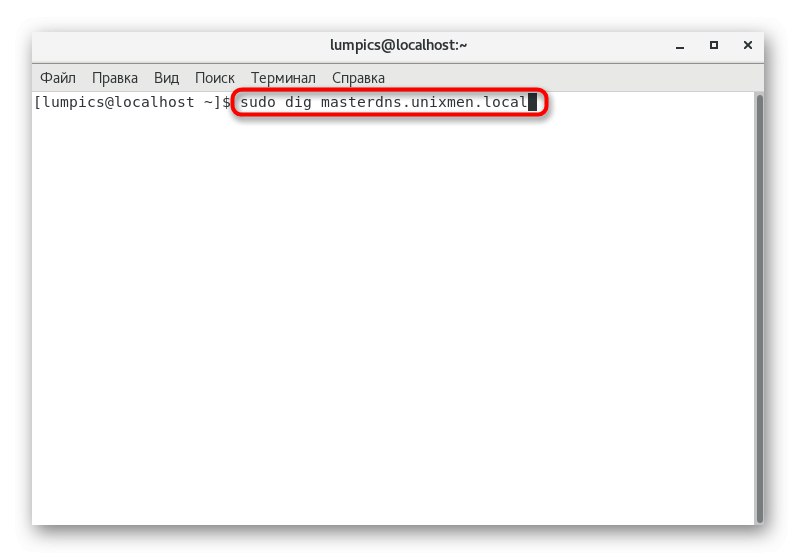

Na konci konfigurácie zostáva iba skontrolovať činnosť existujúceho servera DNS po jeho pridaní do globálnej sieťovej služby. Táto operácia sa vykonáva aj pomocou špeciálnych príkazov. Prvý z nich má formu kopať masterdns.unixmen.local.

Vo výsledku by sa mal na obrazovke objaviť výstup, ktorý vyzerá podobne ako obsah nižšie.

; <> DiG 9.9.4-RedHat-9.9.4-14.el7 <> masterdns.unixmen.local

;; globálne možnosti: + cmd

;; Mám odpoveď:

;; - >> HEADER << - opcode: QUERY, status: NOERROR, id: 25179

;; vlajky: qr aa rd ra; DOTAZ: 1, ODPOVEĎ: 1, ORGÁN: 2, DODATOČNÉ: 2

;; OPTICKÁ PSEUDOSEKCIA:

; EDNS: verzia: 0, príznaky:; udp: 4096

;; ODDIEL OTÁZKY:

; masterdns.unixmen.local. V

;; SEKCIA ODPOVEDE:

masterdns.unixmen.local. 86400 IN A 192.168.1.101

;; SEKCIA ORGÁNU:

unixmen.local. 86400 IN NS secondarydns.unixmen.local.

unixmen.local. 86400 IN NS masterdns.unixmen.local.

;; DODATOČNÁ ČASŤ:

secondarydns.unixmen.local. 86400 IN A 192.168.1.102

;; Čas dopytu: 0 ms

;; SERVER: 192.168.1.101 # 53 (192.168.1.101)

;; KEDY: St 20. augusta 16:20:46 IST 2014

;; VEĽKOSŤ MSG rcvd: 125

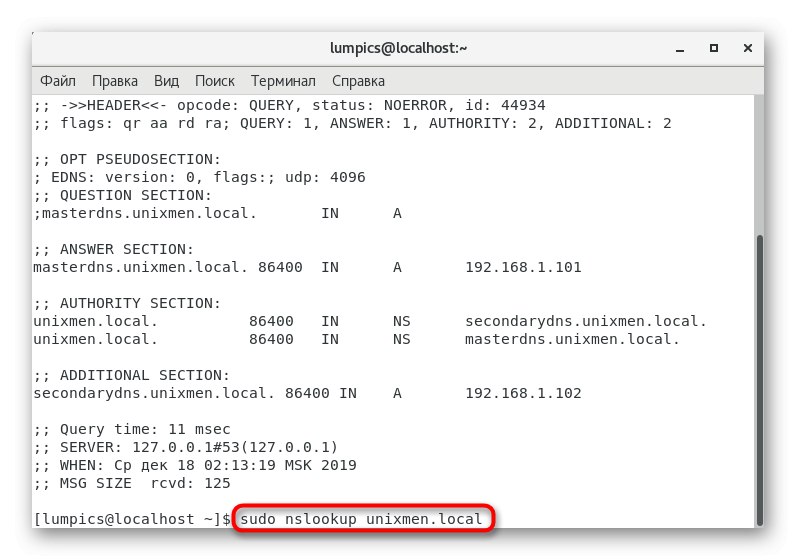

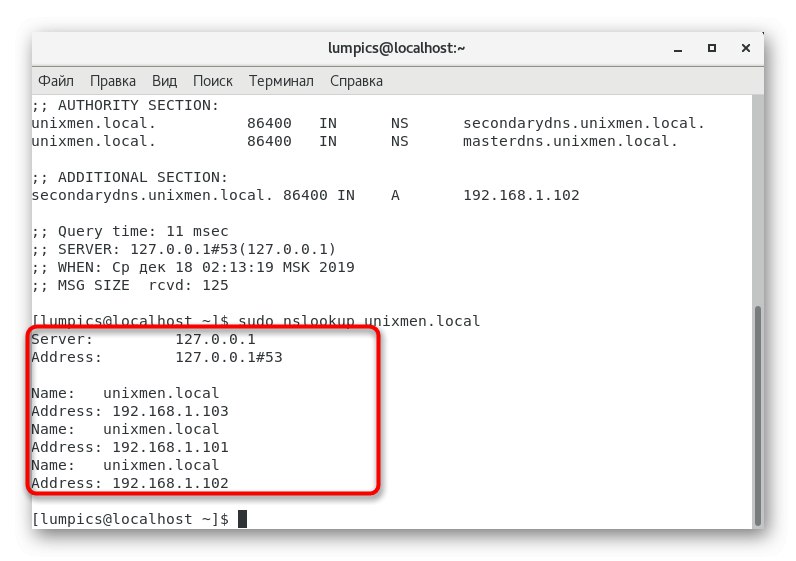

Dodatočný príkaz vás informuje o stave prevádzky lokálneho servera DNS. Za týmto účelom vložte do konzoly nslookup unixmen.local a kliknite na Zadajte.

Mali by sa zobraziť tri rôzne reprezentácie adries IP a názvov domén.

Server: 192.168.1.101

Adresa: 192.168.1.101 # 53

Názov: unixmen.local

Adresa: 192.168.1.103

Názov: unixmen.local

Adresa: 192.168.1.101

Názov: unixmen.local

Adresa: 192.168.1.102

Ak sa výstup zhoduje s tým, ktorý sme označili, potom bola konfigurácia úspešne dokončená a môžete pokračovať v práci so stranou klienta servera DNS.

Konfigurácia klientskej strany servera DNS

Tento postup nebudeme deliť na samostatné kroky, pretože sa vykonáva úpravou iba jedného konfiguračného súboru. Je potrebné pridať informácie o všetkých klientoch, ktorí budú pripojení k serveru, a príklad takéhoto nastavenia vyzerá takto:

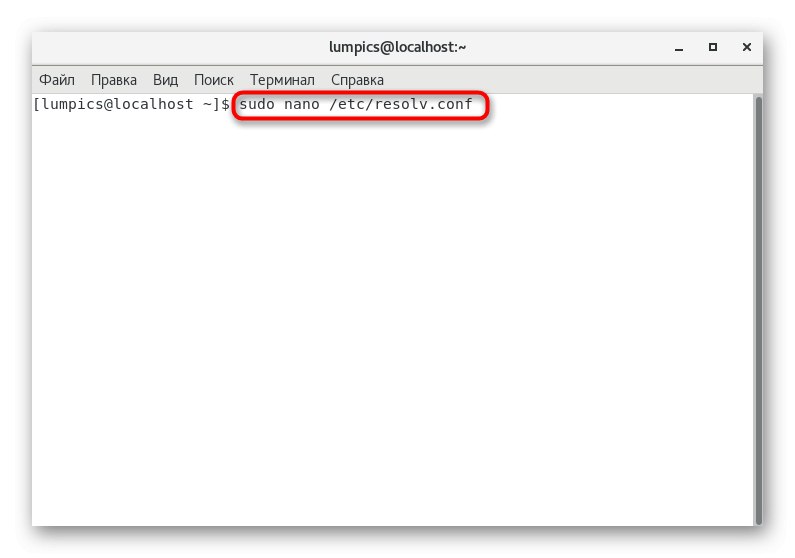

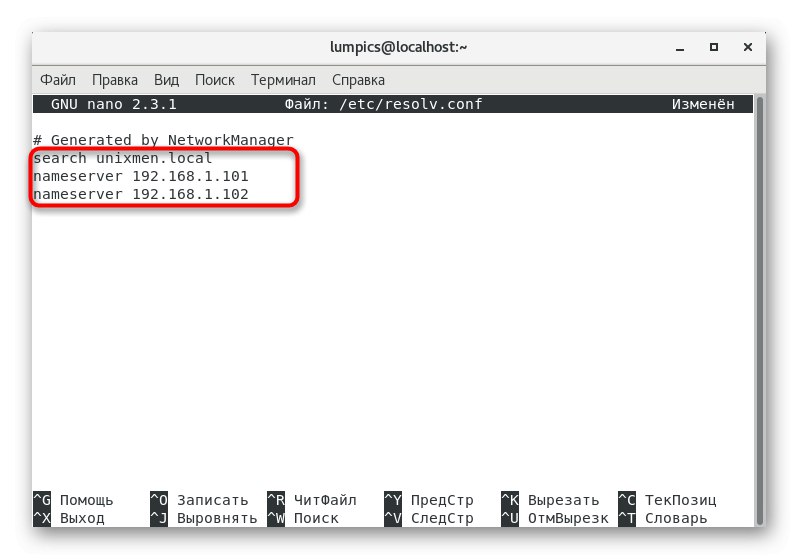

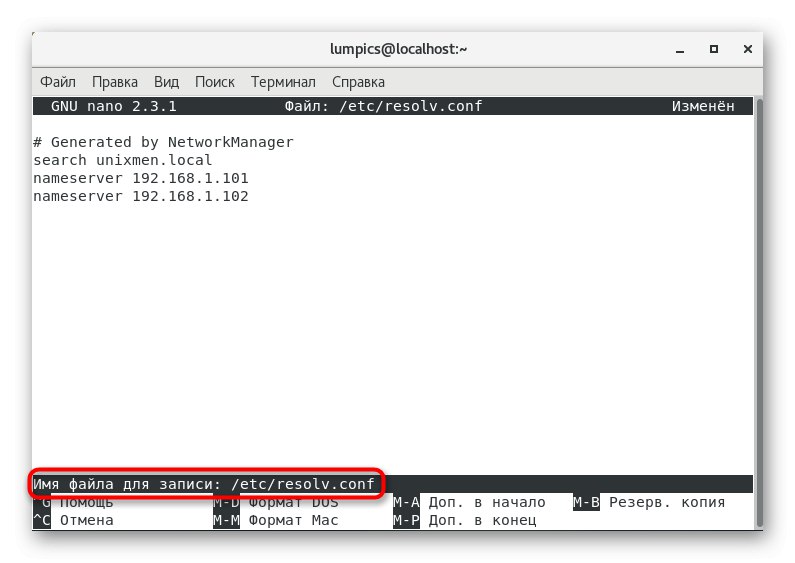

- Otvorte súbor

/etc/resolv.confprostredníctvom ľubovoľného pohodlného textového editora. - Pridajte tam riadky

hľadať unixmen.local nameserver 192.168.1.101anameserver 192.168.1.102, nahradením potrebných adries klientov. - Pri ukladaní nemeňte názov súboru, jednoducho stlačte kláves Zadajte.

- Po ukončení textového editora nezabudnite reštartovať globálnu sieť pomocou príkazu

systemctl restart siete.

To boli hlavné body konfigurácie klientskej strany servera DNS, o ktorých sme chceli hovoriť. Všetky ďalšie nuansy odporúčame preštudovať si v prípade potreby prečítaním oficiálnej dokumentácie.

Testovanie servera DNS

Poslednou fázou nášho dnešného materiálu je záverečné testovanie servera DNS. Ďalej vidíte niekoľko príkazov, ktoré vám umožnia zvládnuť danú úlohu. Použite jeden z nich aktiváciou cez „Terminál“... Ak na výstupe nie sú žiadne chyby, potom je celý proces správny.

kopať masterdns.unixmen.local

kopať sekundárnedns.unixmen.local

kopať klient.unixmen.local

nslookup unixmen.local

Dnes ste sa dozvedeli všetko o nastavení hlavného servera DNS v distribúcii CentOS. Ako vidíte, celá operácia je zameraná na zadávanie príkazov terminálu a úpravu konfiguračných súborov, čo môže začínajúcim používateľom spôsobiť určité ťažkosti. Musíte však iba presne dodržať pokyny a prečítať si výsledky kontrol, aby všetko prešlo bez akýchkoľvek chýb.